|

|

[color=#333333 !important]2019年应该是勒索病毒针对企业攻击爆发的一年,这一年全球各地仿佛都在被“勒索”,每天全球各地都有不同的政府、企业、组织机构被勒索病毒攻击的新闻被曝光,勒索病毒已经成为了网络安全最大的威胁,利用勒索病毒进行攻击的网络犯罪活动也是全球危害最大的网络犯罪组织活动,勒索病毒成为了地下黑客论坛最流行、讨论最热门的恶意软件,下面我们来盘点一下2019年全球十大流行勒索病毒家族。- B1 O2 U8 n+ Q' U, v! X

一、STOP勒索病毒1 X: x8 T& p0 ?$ H

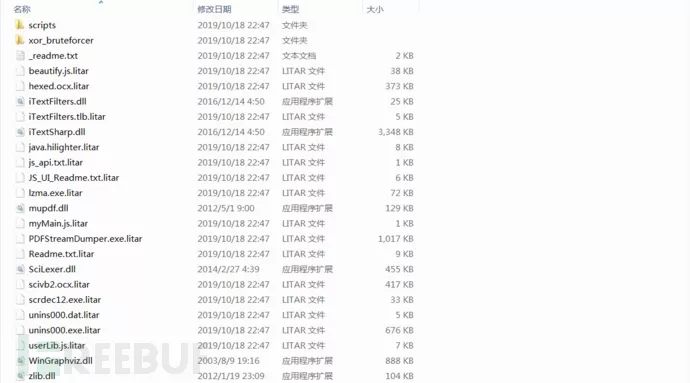

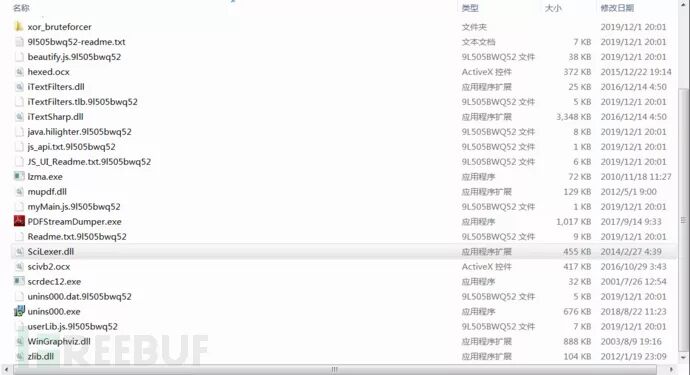

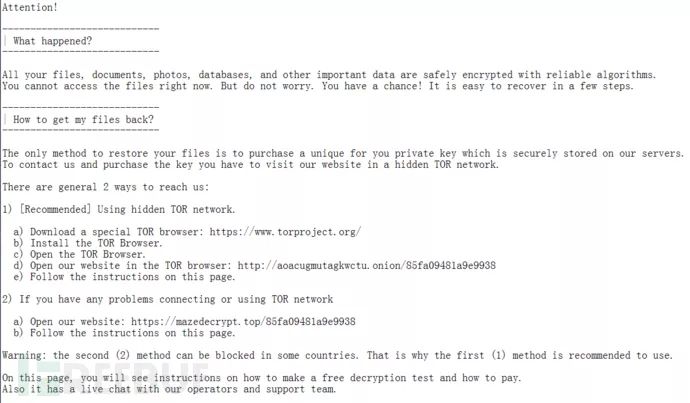

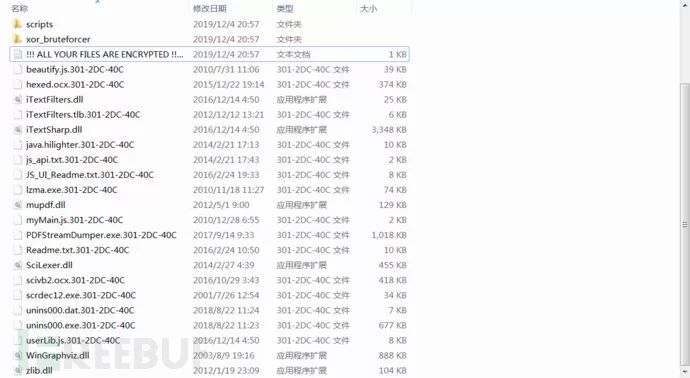

0 A9 O/ p6 s' X8 U1 z2 X[color=#333333 !important]STOP勒索病毒最早出现在2018年2月份左右,从2018年8月份开始在全球范围内活跃,主要通过捆绑其它破解软件、广告类软件包等渠道进行感染传播,最近一两年STOP勒索病毒捆绑过KMS激活工具进行传播,甚至还捆绑过其他防毒软件,到目前为止,此勒索病毒一共有160多个变种,虽然此前Emsisoft公司已经发布过它的解密工具,可以解密140多个变种,但最新的一批STOP勒索病毒仍然无法解密,此勒索病毒加密后的文件,如下所示:" h9 i+ S; W: v; b

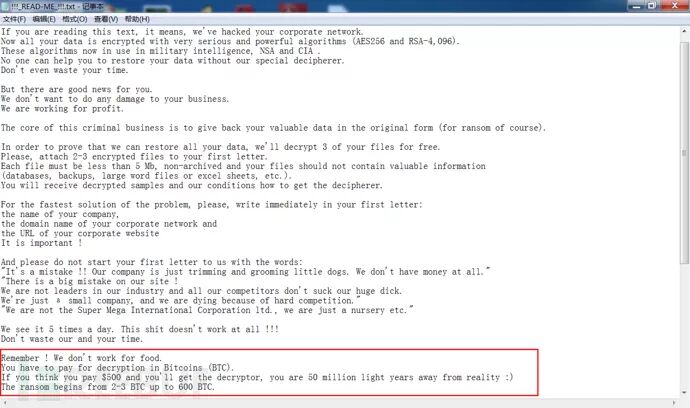

[color=#333333 !important] 勒索提示信息,如下所示: 勒索提示信息,如下所示:

* f0 p/ y& D( N0 B# j[color=#333333 !important] $ l$ l' I2 ?6 l; w $ l$ l' I2 ?6 l; w

二、GandCrab勒索病毒

8 j! ~* t* Y; H; r

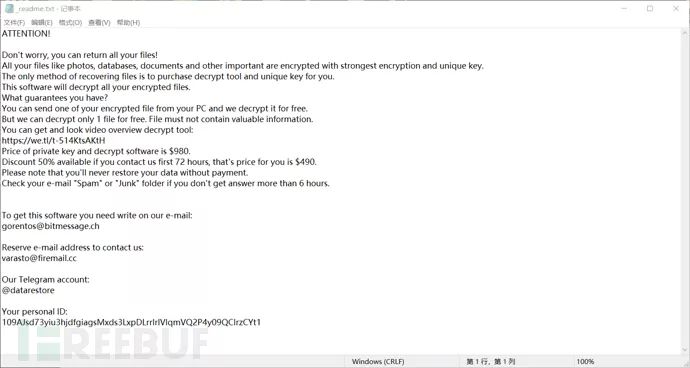

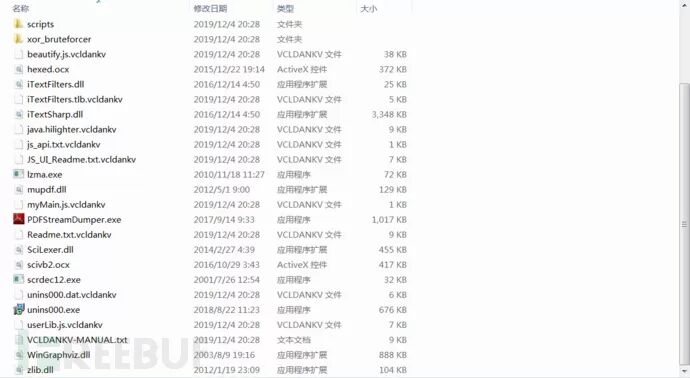

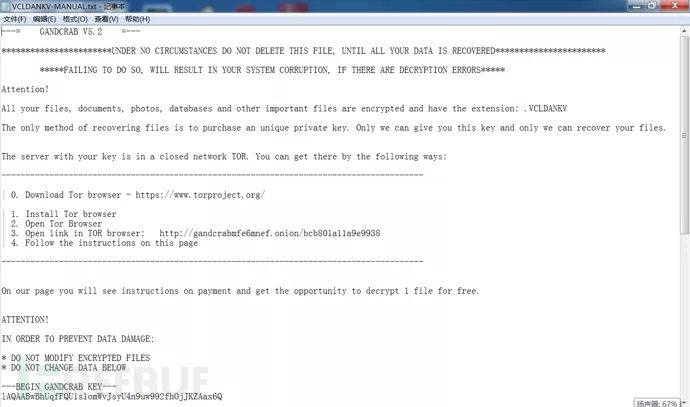

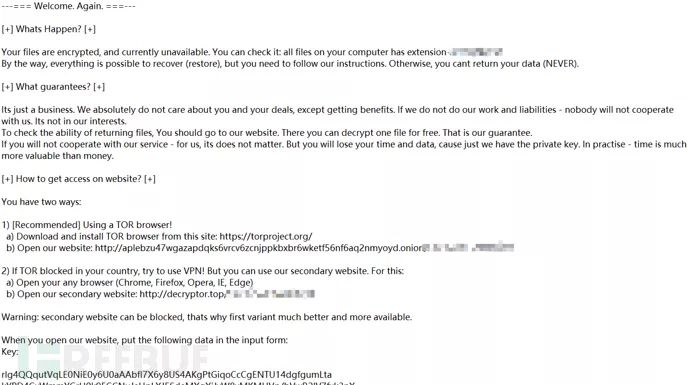

' F& @. t8 ]8 f( O[color=#333333 !important]GandCrab勒索病毒于2018年1月首次被观察到感染了韩国公司,随后GandCrab在全球迅速扩大,包括2018年初的美国受害者,至少8个关键基础设施部门受到此勒索病毒的影响,GandCrab也迅速成为最流行的勒索病毒,估计到2018年中期该勒索病毒已经占据勒索软件市场份额的50%,专家估计GandCrab在全球范围内感染了超过500,000名受害者,造成超过3亿美元的损失,GandCrab使用勒索软件即服务(RaaS)商业模式运营,通过将恶意软件分发给购买勒索病毒服务的合作伙伴,以换取40%的赎金,从2018年1月到2019年6月,此勒索病毒多现了多个不同的变种版本,2019年1月,此勒索病毒GandCrab5.1变种版本开始在全球流行,直到2019年6月1日,GandCrab勒索病毒运营团队宣布关闭他们的网站,并声称他们已经赚了20亿美元赎金,两周之后,Bitdefender与欧州刑警组织、联帮调查局、众多执法部门以及NoMoreRansom机构合作,发布了GandCrab勒索病毒的解密工具,可以适用于GandCrab1.0、4.0、5、5.2等版本,此勒索病毒的故事就此结束,加密后的文件,如下所示:

! Z$ i8 N1 g1 M/ b4 U% F/ u[color=#333333 !important] 勒索提示信息,如下所示: 勒索提示信息,如下所示:

# U( B. h! b1 G4 M( K" f[color=#333333 !important] - a2 S/ u' v8 A$ P: r% R - a2 S/ u' v8 A$ P: r% R

[color=#333333 !important]最近半年确实没有发现这款勒索病毒的最新变种了,取而代之的是另一款新型的勒索病毒REvil/Sodinokibi,而且这款勒索病毒全版本的解密工具也已经公布了8 G3 |( ~3 M6 u R/ {

三、REvil/Sodinokibi勒索病毒( K5 C: T- [/ ~) d% f S6 ?

7 y* w& Y2 x* i0 G* a[color=#333333 !important]Sodinokibi勒索病毒(也称REvil),2019年5月24日首次在意大利被发现,在意大利被发现使用RDP攻击的方式进行传播感染,这款病毒被称为GandCrab勒索病毒的接班人,在短短几个月的时间内,已经在全球大范围传播,这款勒索病毒与GandCrab勒索软件存在很多关联,国外安全研究人员此前已发布了多篇关于这两款勒索病毒关联信息的相关的报道,Sodinokibi勒索病毒也是一种勒索即服务(RAAS)的模式进行分发和营销的,并采用了一些免杀技术避免安全软件检测到,主要通过Oracle WebLogic漏洞、Flash UAF漏洞、网络钓鱼邮件、RDP端口、漏洞利用工具包以及攻击一些托管服务提供商MSP等方式发起攻击,此勒索病毒加密后的文件,如下所示:

% t% w" J& p2 ~4 L; Q {/ \* l[color=#333333 !important] 勒索提示信息,如下所示: 勒索提示信息,如下所示:

& l2 o; u* V2 U# F4 {5 @[color=#333333 !important]

: C8 o+ }, R% \; t9 \. B四、Globelmposter勒索病毒

' `2 e/ ^8 Z. f% T

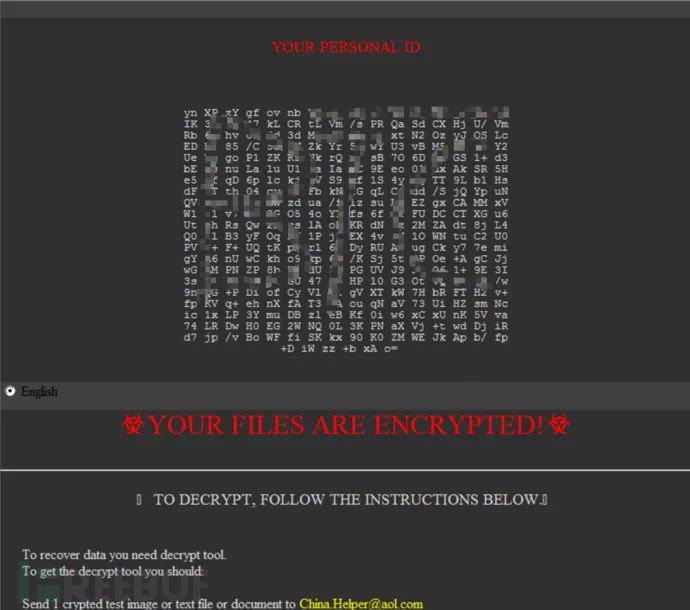

. v M" h( x+ v: B$ ]; k6 t[color=#333333 !important]Globelmposter勒索病毒首次出现是在2017年5月份,主要通过钓鱼邮件进行传播,2018年2月国内各大医院爆发Globelmposter变种样本2.0版本,通过溯源分析发现此勒索病毒可能是通过RDP爆破、社会工程等方式进行传播,此勒索病毒采用RSA2048加密算法,导致加密后的文件无法解密,在随后的一年多的时间里,这款勒索病毒不断变种,2018年8月份出现了此勒索病毒的“十二生肖”版,2019年7月出现了此勒索病毒的“十二主神”版,两大版相差正好一年的时间,“十二主神”版后面又出现了一些小的版本变化,主要是加密后的文件后缀出现了一些微小的变化,此勒索病毒加密后的文件,如下所示:9 \6 y" Q! b6 G+ D1 z

[color=#333333 !important] 勒索提示信息,如下所示:3 ?2 V+ k' d! s# e0 A 勒索提示信息,如下所示:3 ?2 V+ k' d! s# e0 A

[color=#333333 !important]

# }. w D1 u4 I3 M& { p( ~7 L五、CrySiS/Dharma勒索病毒

6 W9 G, D2 I2 l Q' n. l/ f( e1 Q( F

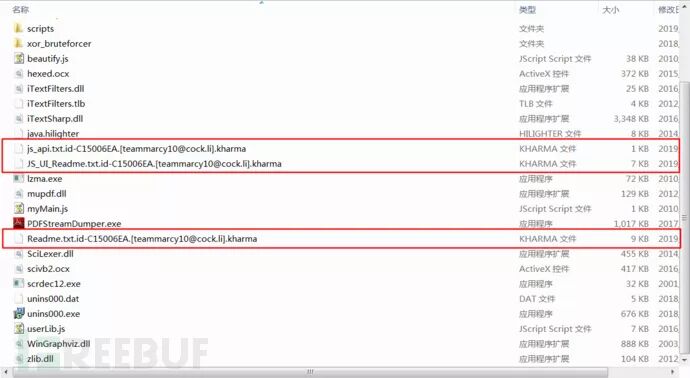

[color=#333333 !important]CrySiS勒索病毒,又称Dharma,首次出现是在2016年,2017年5月此勒索病毒万能密钥被公布之后,之前的样本可以解密,导致此勒索病毒曾消失了一段时间,不过随后又马上出现了它的一款最新的变种样本,加密后缀为java,通过RDP暴力破解的方式进入受害者服务器进行加密勒索,此勒索病毒加密算法采用AES+RSA方式进行加密,导致加密后的文件无法解密,在最近一年的时间里,这款勒索病毒异常活跃,变种已经达到一百多个,此勒索病毒加密后的文件,如下所示:/ q# W ^& A1 @- f

[color=#333333 !important] 勒索提示信息,如下所示:" z0 T7 y: H: o/ k% z7 ~% |& R' o* N 勒索提示信息,如下所示:" z0 T7 y: H: o/ k% z7 ~% |& R' o* N

[color=#333333 !important]

9 L# b' q+ [0 H; L/ T% z六、Phobos勒索病毒

8 a W8 |$ O$ Z' |

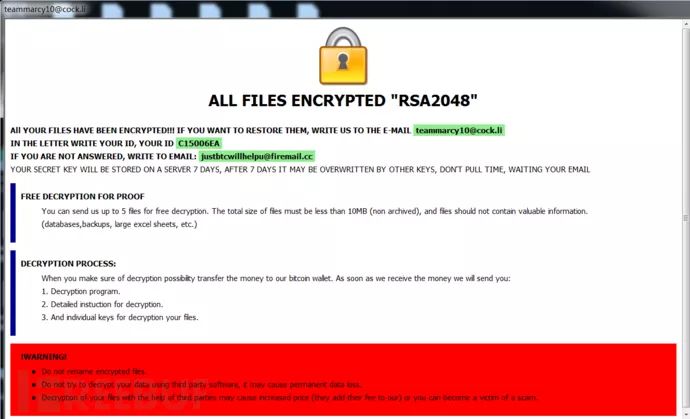

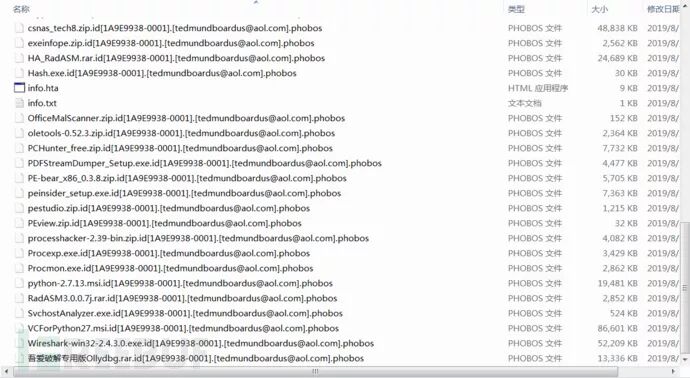

# a& n. B% W! F% A' E$ V2 k- ?" Y[color=#333333 !important]Phobos勒索病毒在2019年非常活跃,此勒索病毒首次出现是在2018年12月,国外安全研究人员当时发现了一种新型勒索病毒,加密后的文件后缀名为Phobos,这款新型的勒索病毒与CrySiS(Dharma)勒索病毒有很多相似之处,同样使用RDP暴力破解的方式进传播,两者使用了非常相似的勒索提示信息,所以很容易搞混淆,想要确认是哪个家族的勒索病毒,最好的方式就是捕获到相应的样本,然后通过人工分析进行确认,单纯的通过勒索提示信息,很难辨别,两款勒索病毒背后是否是相同的黑客团伙在运营,需要捕获到更多的证据,此勒索病毒加密后的文件,如下所示:0 e1 v1 r! w y; B* E" o* F

[color=#333333 !important] 勒索提示信息,如下所示:4 E9 F9 V2 Z4 Z) B/ j% e 勒索提示信息,如下所示:4 E9 F9 V2 Z4 Z) B/ j% e

[color=#333333 !important] ( m/ n. n5 f! ^8 p _- l4 | ( m/ n. n5 f! ^8 p _- l4 |

七、Ryuk勒索病毒3 R5 i3 F, O* A8 R

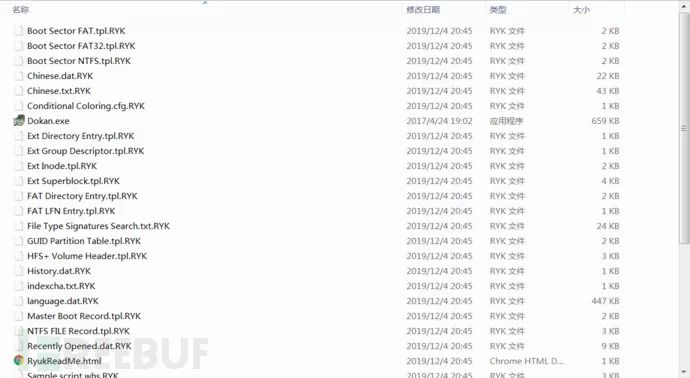

7 Z) {4 S6 O" \/ m' ][color=#333333 !important]Ryuk勒索病毒最早于2018年8月被首次发现,它是由俄罗斯黑客团伙GrimSpider幕后操作运营,GrimSpider是一个网络犯罪集团,使用Ryuk勒索软件对大型企业及组织进行针对性攻击,C.R.A.M. TG Soft(反恶意软件研究中心)发现Ryuk勒索软件主要是通过网络攻击手段利用其他恶意软件如Emotet或TrickBot等银行木马进行传播,Emotet和TrickBot银行木马主要用于盗取受害者银行网站登录凭据,同时充当下载器功能,提供下载其它勒索病毒服务,为啥Emotet和TrickBot银行木马会传播Ryuk勒索病毒,因为TrickBot银行木马传播渠道的运营者是俄罗斯黑客团伙WIZARD SPIDER,GRIM SPIDER是俄罗斯黑客团伙WIZARD SPIDER的部门之一,此勒索病毒加密后的文件,如下所示:9 c+ f O$ T0 _ |

[color=#333333 !important] ' K S! F; N6 D) e6 y& p ' K S! F; N6 D) e6 y& p

[color=#333333 !important]勒索提示信息,如下所示:6 a+ f! Q- A l, i4 j3 Z" ?

[color=#333333 !important] % [( i4 w8 @& ]+ k % [( i4 w8 @& ]+ k

八、Maze(迷宫)勒索病毒, k7 S% E- l5 i

! a- C" k: k9 v% K6 q8 i( X/ |[color=#333333 !important]Maze(迷宫)勒索病毒,又称Chacha勒索病毒,最早于2019年5月份由Malwarebytes安全研究员首次发现,此勒索病毒主要使用各种漏洞利用工具包Fallout、Spelevo,伪装成合法加密货币交换应用程序的假冒站点或挂马网站等方式进行分发传播,最近的一段时间里,Proofpoint的安全研究人员发现一个新型的黑客组织TA2101,通过垃圾邮件的方式对德国、意大利、美国发起网络攻击,传播Maze(迷宫)勒索病毒,此勒索病毒加密后的文件,如下所示:

1 W' Q+ J4 p, V' A/ Y[color=#333333 !important] 勒索提示信息,如下所示: 勒索提示信息,如下所示:

, V5 A# ^: r3 O) C+ L[color=#333333 !important]

( @6 _2 T. `3 _九、Buran勒索病毒! d7 k# }& ]9 m- \0 Y# ?

0 b1 ? i' f* @0 n) j

[color=#333333 !important]Buran勒索病毒首次出现在2019年5月,是一款新型的基于RaaS模式进行传播的新型勒索病毒,在一个著名的俄罗斯论坛中进行销售,与其他基于RaaS勒索病毒(如GandCrab)获得30%-40%的收入不同,Buran勒索病毒的作者仅占感染产生的25%的收入,安全研究人员认为Buran是Jumper勒索病毒的变种样本,同时VegaLocker勒索病毒是该家族最初的起源,由于其丰厚的利润,使其迅速开始在全球范围内传播感染,Buran勒索病毒此前使用RIG Exploit Kit漏洞利用工具包进行传播,其利用了Internet Explorer的一个比较严重的漏洞CVE-2018-8174,近期发现此勒索病毒利用IQY(Microsoft Excel Web查询文件)进行传播,此勒索病毒加密后的文件,如下所示:

2 ~* N7 q$ s7 R, Y[color=#333333 !important] 勒索病毒信息,如下所示: 勒索病毒信息,如下所示:

& h9 @" W, @( K9 E[color=#333333 !important]

% M- ^: b1 g' Z十、MegaCortex勒索病毒

- h* f, }4 z* c8 @- J6 m

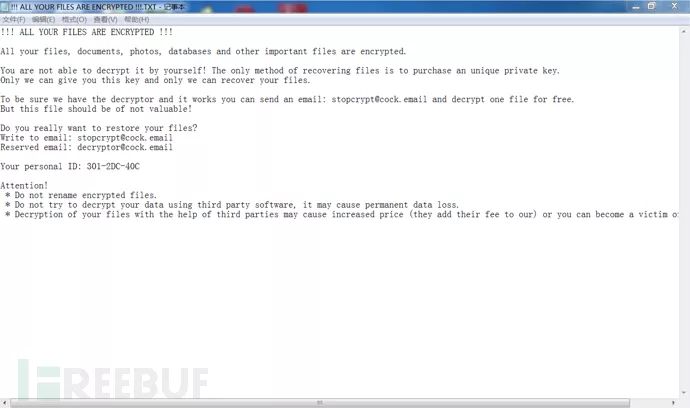

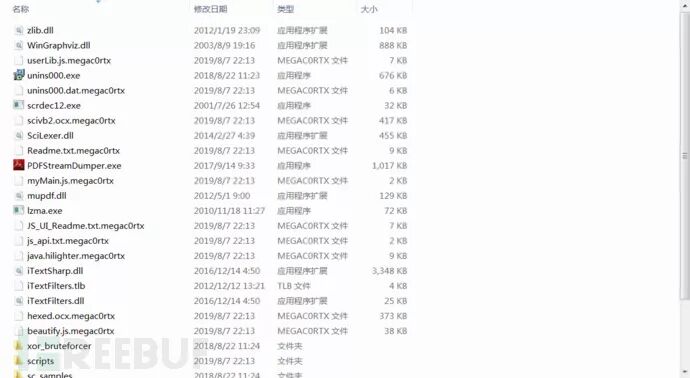

" A4 z7 L% h. ]+ b[color=#333333 !important]MegeCortex勒索病毒最早于2019年1月份被人在VT上发现,当时有人在VT上传了一个恶意样本,英国网络安全公司Sophos在5月份发布了一个关于MegaCortex勒索病毒的相关分析报告,笔者此前在分析的时候发现此勒索病毒早期的版本与去年非常流行的SamSam勒索病毒有一些类似,都使用了BAT脚本,同时都使用了密码参数,两款勒索病毒的负载加载的手法类似,不过暂时还没有更多的证据,证明两款勒索病毒存在关联,MegaCortex勒索病毒从1月份被人上传到VT之后,网络安全公司Sophos监控到此勒索病毒的数量一直在增加,并对此勒索病毒进行了详细的分析报道,该勒索病毒曾经对欧州和北美多个行业发起过勒索攻击,并要求支付高额的赎金,美国、加拿大、荷兰、爱尔兰、意大利和法国等国家的一些企业网络都曾受到此勒索病毒的攻击,2019年8月,发现MegaCortex勒索病毒V2.0版本,重新设计了负载的运行过程,它会自动执行不需要安装密码的要求,作者将密码硬编码在了二进制文件中,同时作者还加入一些反分析,以及阻止和杀死各种安全产品和服务的功能,此过程在之前的版本中是通过在在每个受害者主机上手动执行相关的批处理脚本来完成的,最新的版本不需要手动执行,都封装在了二进制程序中,此勒索病毒加密后的文件,如下所示:

3 L. K; m- M3 P0 b[color=#333333 !important] 勒索提示信息,如下所示: 勒索提示信息,如下所示:

0 }! s- ?" H1 H! B9 t[color=#333333 !important] , }! ^/ u8 H4 y. L$ G- {/ l" g , }! ^/ u8 H4 y. L$ G- {/ l" g

[color=#333333 !important]全球这些主流的勒索病毒笔者都曾详细跟踪并研究过,相关的报告可以查看之前的文章,2019年下半年又出现了一些新型的勒索病毒,比方NEMTY勒索病毒、EvaRichter(GermanWiper)勒索病毒等,这几款新型的勒索病毒主要在国外比较流行,目前发现的大部分流行的勒索病毒暂时无法解密,重点在防御,针对勒索病毒的一般防范措施,笔者总结了以下几条建议,仅供参考:

+ @9 A n! x* a1 b5 t) z0 K" `[color=#333333 !important]1、及时给电脑打补丁,修复漏洞6 h+ M: F7 p# _0 M5 P* p$ f

[color=#333333 !important]2、谨慎打开来历不明的邮件,点击其中链接或下载附件,防止网络挂马和邮件附件攻击 l Z4 Z, }$ i8 L

[color=#333333 !important]3、尽量不要点击office宏运行提示,避免来自office组件的病毒感染! j. }& J( a) c7 ?0 s

[color=#333333 !important]4、需要的软件从正规(官网)途径下载,不要用双击方式打开.js、.vbs、.bat等后缀名的脚本文件( S( _/ h# B, e2 W( A$ h, {5 V

[color=#333333 !important]5、升级防病毒软件到最新的防病毒库,阻止已知病毒样本的攻击

. M: K; _! [+ {" h8 G" J[color=#333333 !important]6、开启Windows Update自动更新设置,定期对系统进行升级% U) b( y3 L; O/ I0 |7 T: V4 w

[color=#333333 !important]7、养成良好的备份习惯,对重要的数据文件定期进行非本地备份,及时使用网盘或移动硬盘备份个人重要文件

1 O/ x2 E) d& I& ^% k[color=#333333 !important]8、更改账户密码,设置强密码,避免使用统一的密码,因为统一的密码会导致一台被攻破,多台遭殃,黑客会通过相同的弱密码攻击其它主机

7 v. \1 g1 |( W3 C" M: G) a; E[color=#333333 !important]9、如果业务上无需使用RDP的,建议关闭RDP,以防被黑客RDP爆破攻击# ]3 K6 J6 W) s( |

[color=#333333 !important]通过笔者一直跟踪与分析,预测勒索病毒攻击在明年可能会越来越多,而且使用的攻击手法会越来越复杂,攻击也会越来越具有针对性和目的性,不排除未来会有更多的新型黑客组织加入进来,通过勒索病毒迅速获利,各企业要做好相应的防范措施,提高自身员工的安全意识,以防中招

- r/ z8 b: T8 p) W4 V& U6 E[color=#333333 !important]*本文作者:熊猫正正,转载请注明来自FreeBuf.COM

$ U0 t* \" ^, _! \8 l- O5 _

# x i& ~5 h' e6 M7 F8 R& O# @' B精彩推荐# ], p n6 e. S+ ^. c$ C

H4 [: }, K$ S: H

2 y% n+ I" K& E- Z; P [* a- Y5 F* b

5 B& Z1 p- r7 d% m

8 i) m2 ~) B0 X' H' D5 i* D' B. o+ N4 e8 g2 C% D% b! ^+ s

" q# B4 U J1 Z3 q* i4 N来源:http://mp.weixin.qq.com/s?src=11×tamp=1575813605&ver=2022&signature=vZpoldvDnBgzDPT*WHtQKjAWV5UaYU7MRM3hDQJdSQZrVan0A6kUzaRaw10S5L0ss0WSs-7JYhO8MG0arWljzy03YtIN4yXZzzXGVIBKLkvcVURRmYzDoZRtxI6rQiH3&new=16 u! }( e6 I! y6 O# J, s9 d, C

免责声明:如果侵犯了您的权益,请联系站长,我们会及时删除侵权内容,谢谢合作! |

本帖子中包含更多资源

您需要 登录 才可以下载或查看,没有账号?立即注册

×

|

|手机版|小黑屋|梦想之都-俊月星空

( 粤ICP备18056059号 )|网站地图

|手机版|小黑屋|梦想之都-俊月星空

( 粤ICP备18056059号 )|网站地图