|

|

自从Google在2006年公开提出云计算的概念以来,已经过了13年的时间。随着业务上云的热潮席卷全球,越来越多的企业对云安全的认知,从最初的顾忌和恐慌,转变为盲目的信任和依赖。% G/ G; k" k; [& i- A9 u: }! V

然而,云计算并非企业安全的革命,云实例与我们的台式机或独立服务器其实运行着相同的操作系统。因此,数据上云依旧面临着来自硬件漏洞的威胁,服务商偷窥、工作人员不可控、安全布控成本增加等新问题也逐步体现。

* i t4 X7 e& Y& g4 M4 ^9 e) h( c" y+ J. n5 b/ J

随着云计算技术广泛普及,云安全问题日益受到重视,云安全市场持续快速增长。在这里,宅客频道根据中国信息通信研究院印发的《中国网络安全产业白皮书》进行了详细整理。

% Q/ a6 i# A/ d% n! I& y3 t( D1 Z/ q2 P1 l

% C1 F0 W( W' n5 F$ J/ }! S2 n( u O [9 ~2019云安全“大阅兵”

; Y8 p3 M+ i- a根据 Gartner 数据:2018 年全球云安全软件市场规模达到58.09 亿美元,相比 2017 年增长 18.4%80;Forrester81预测,2023 年云安全支出将增长至 126 亿美元。国内外安全厂商持续加大力度布局,2019 年 RSAC700 多家参展企业中,近 42%提供云安全产品和解决方案。1 x" M4 G( ?. T4 _

公有云方面:云安全技术创新活跃,风险监测防御、应对多云环境、敏感数据保护等仍然是云安全热点领域。

8 N+ _" H% [) Y, ?云工作负载保护平台(CWPP82)方面:3 S$ s1 h9 t6 ?

1、Symantec 的 CWPP 产品基于内置云原生适配器适应 AWS83、Azure84和 Google85云等不同云计算环境,自动探测可用域、标签、网络等云计算环境信息作为策略和告警模块的上下文信息补充,并通过安装代理实现漏洞管理、实时恶意软件保护等功能。/ v1 f1 s& {5 l" j1 w

2、Radware86结合沙箱技术和加密挖矿控制套件,采用自动检测和自动响应来识别、警告和阻止公有云中的加密劫持挖矿活动。4 u1 j! Z+ X5 R2 K% ^( \1 U5 o& r

3、青藤云基于自适应安全架构构建云上防护平台,为用户提供持续监控、分析及响应;椒图科技采用RASP87、ASVE88、沙盒等基于异常行为的检测技术,检测并防御未知威胁。

1 L/ W1 F$ q2 S1 ~6 X云访问安全代理(CASB)方向:国外主流厂商均已推出 CASB 产品或解决方案,如微软、Netskope89、Bitglass90、Skyhigh91等。- X; T- x* t; G C5 I2 Z

——国内 CASB 市场仍处于萌芽阶段—— 6 \0 c4 B3 @5 P! Q; }, s7 B+ l

1、奇安信产品云守基于对特定云应用的数据安全防护策略保障云端数据及网络安全,对云端和传输中的数据通过认证、标记化和加密等方式进行保护,产品内置 AES92算法、中国标准国密 SM 算法等数十种算法,保证结构化及非结构化数据安全。 }! E* R- \" U% B

2、臻至科技通过使用深度学习技术按需监控相关应用及软件实 现 CASB 能力,提供 AES-GCM 256 位加密算法、针对 ARM93平台的CHACHA20 算法以及流式加密等,并支持将所有密钥部署在全球区块链节点上。

% C+ J5 G9 K3 J容器安全方向:

( C. s9 n, a& X3 u3 e1、Aqua94的 Cloud Native Security Platform产品提供了针对容器和无服务环境的综合型安全管理平台,包括基于CI/CD95环境扫描的漏洞管理功能、针对 PCI DSS96等标准和法案的合规审计服务以及其他相关安全能力;目前国内在容器安全方向仍处于实验研究阶段。0 T$ Z/ @8 a" W/ {5 O' O( \& v4 m( g

数据防泄漏(DLP97)方向:

7 }5 h, q6 K" i1、McAfee98的 MVSION Cloud 产品对云中数据实施防泄漏策略,自动对敏感信息进行分类,以便在云中进行删除或隔离;思睿嘉得使用机器学习、自然语言处理、文本聚类分类等技术实现数据分类分级,使用 ORC99和图片相似度实现图像内容识别,支持终端策略阻断、互联网外发阻断、邮件审批等数据保护功能。% j7 M9 V) u4 w3 A; A4 w9 u0 l

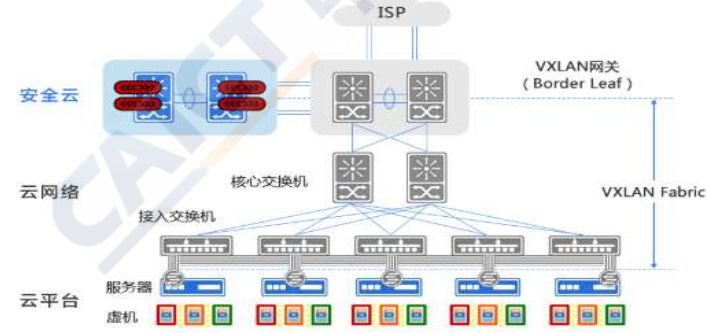

私有云方面:

6 U% b q4 m5 }3 Z除云工作负载保护平台、数据防泄漏等公私有云均适用的产品外,国内厂商聚焦于以云安全资源池为核心的云安全综合解决方案。云安全资源池提供虚拟化的安全能力,如防火墙、WAF、IDS、IPS、堡垒机、数据库审计等,并通过统一安全管理平台对各类安全能力进行组织和编排,形成整体安全方案。

( ?& D8 c2 }4 l3 n4 ?1、安恒信息通过为用户提供包含云监测、云防御、云审计等覆盖全生命周期的云安全产品服务提供一站式云安全解决方案;启明星辰则运用虚拟化、软件定义安全等技术提升安全资源的利用效率并形成各项安全能力的动态编排以及实现云上引流。

/ B# L% S$ z+ J7 b3 l8 Q( J) v' R国内部分云安全厂商能力介绍如表所示:7 y7 |8 i+ j2 w9 D2 s

. o2 ^( |! m* V! n2 p% j* {- L: s0 ^! u1 t' n% C2 L0 T# p0 n

0 r- l) {5 N; O" P. j

厂商们的十八般武艺/ ?1 K/ |0 k3 S4 t/ J8 L" t

(一)三六零:360 云安全大脑实践

. k/ I a5 R+ z. O1 {, d1 y' R1. SaaS 云安全能力

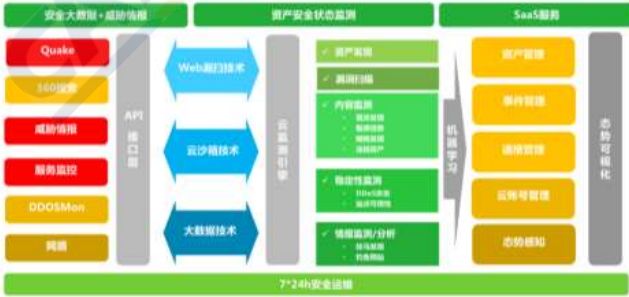

' G7 \3 W8 H( Y: {# C4 r! n/ K( T三六零云探系统是一款基于 SaaS 的安全服务产品。依靠 360 安全大脑强大的云端资源,以及 360 在搜索、终端安全、Web 安全、云安全等方面积累的数亿用户群和海量数据,为用户提供网站漏洞扫描、网页篡改监测、网页挂马监测、黑词/暗链监测、可用性监测、仿冒/钓鱼网站监测、未知资产监测、DDoS 攻击监测等安全监测服务。三六零云探系统旨在通过云端大数据能力,发现企业网站的安全问题。三六零云探架构如下图所示。

% R6 x, k% \! D6 `& c P 三六零云探架构 三六零云探架构

) R8 W- s4 u- D% g( E, H& g" P产品设计目标:: b1 D: m- ]6 T1 A4 ~; z

(1)解决网站未知资产监控问题;

: m5 d3 L# s5 H3 J& K4 [+ I(2)解决网站问题发现不全问题;

) `5 V, Z W" ]* C! ?(3)解决网站 0Day 漏洞发现问题;

; E% j8 A( y2 X$ F5 q(4)解决网站漏洞修复闭环问题;

5 F$ _7 g. P* M9 M! a, N% D(5)解决全国可用性监控问题。' {8 W: P1 `: j% ^5 X0 w3 C8 N' w

产品组成与架构:* W1 r$ U# A$ H& K

爬虫引擎是监测平台重要的基础组件,完成对监测域名的内容爬取,以供各类分析引擎使用。: Y- R# R& ]( M3 B- A: b

大数据平台存储爬取的页面数据,检测的数据等,可用于后续做大数据分析和数据挖掘。

( @: T) c0 l. R内容监测 API 和运维平台主要针对已有数据进行分析,为平台提供监测结果。7 i+ v& g6 Z2 F ] e

监测平台 API 和运维平台主要是将群监测的功能界面化,方便用户的日常监控及运维管理。

( m" Y: e% g2 L# N# U 三六零云探可以为用户提供快速定位问题资产,提供实时托管式的安全监控服务,支持本地化和云端的 SaaS 化部署模式,满足各种用户部署要求。- l+ h* w) e- k6 X' d' Z5 Z+ N2 u

除了三六零云探系统,360 还提供三六零磐云 Web 应用安全防护系统,为用户提供一套基于云+端的,完整的“事前预警+事中防护+事后服务”Web 安全云解决方案。

, ~8 M4 s4 _6 | y# I2. 云安全集中管理平台能力8 Z$ z; p2 g. y, B# `! u" Y) W

通过 NFV(网络功能虚拟化)技术把传统网络安全设备进行虚拟化以适应虚拟化云计算环境,打造可以为云上用户动态获取到云安全资源,从而使云上用户可以按需获取相应的安全能力,满足自身业务安全防护、等保合规和安全运营的需求。! ]4 w; Q2 u7 g0 A# o

云安全集中管理平台集成有丰富的安全服务组件能力,包含网络安全、主机安全、应用安全、数据安全以及安全运维审计等安全能力,可以对异构多云平台统一安全管理,安全服务编排、自助安全运营等。

) I4 g" c( x% r(二)山石网科:基于 NFV 框架的云计算租户级硬件防火墙防护方案

4 i' B8 K* R9 o3 z为满足业务迁移上云的安全性,山石网科与某国内知名电信厂商配合,基于OpenStack 标准框架,实现分行测试云的建设。为实现租户级的安全防护,和租户的自服务。租户之间的安全防护,首先利用 SDN 实现二层网络隔离。' {% m+ a5 |! b

租户之间和租户与外部的网络访问控制采用 OpenStack 的标准 FWaaS 实现,由山石网科的硬件下一代防火墙和云集配合 SDN 和云平台完成。山石网科硬件下一代防火墙通过 vSYS 功能(一虚多),为每个云租户创建一个虚拟防火墙,防火墙提供访问控制、NAT 等相关功能。租户的自服务,租户通过在云管平台进行配置、创建防火墙。

/ a9 C% `$ t0 [: A n! [' C山石云·集提供了标准的FWaaS 的轻量级插件,用于从云管平台获取配置信息。根据 FWaaS 上生成的创建防火墙、配置防火墙的信息,由山石云·集对硬件防火墙(或虚拟防火墙)进行生命周期的管理,创建防火墙,配置的注入。$ t) O) Q; W. v( o2 W

同时山石云·集也提供了对 SDN的接口,利用 SDN 接口,对 SDN 进行配置,以确保和 SDN 配置和生命周期的同步。: k3 c4 d. A8 z5 @" {0 u

山石云·集会保持所有对防火墙或虚拟防火墙配置的状态信息,以及自身运行状态的信息,一方面方便用户在出现故障时能够及时参与故障排查和恢复,山石云·集设计时完全参照了 NFV 框架,扮演 NFVM 和 EMS 的角色,并提供标准化 RestAPI 接口。1 m/ z" n6 e$ K* H4 \' Q

当环境中有 MANO 时,可以配合 MANO、VIM 完成自动化编排部署工作。它向 MANO 提供相关设备信息,便于 MANO 进行编排管理,在 MANO 完成 SDN 配置调整同时,完成防火墙的创建和配置管理。

: N$ B% q1 ^8 G9 s6 P0 D山石云·集可以自动完成网元管理,包括根据网元运行负载进行扩缩。方案的特点是:6 p3 j9 J9 `- t: F' i: E

1、标准化方案,基于事实标准 OpenStack 框架或 NFV 标准框架,可实现多个厂家云管平台、2、SDN 的对接,山石网科已与多个国内厂家完成对接。' D6 P& V, m; k

3、自动化部署,租户自服务、云、网、安全自动开通。8 Q9 R( v# b( v& |

4、故障可定位、可排障。8 a6 S& k1 T9 |0 w

5、平滑向全虚拟化方案过渡,方案未来具备向虚拟网元方向发展。

/ Q: J5 U. |: ?4 V5 W9 [2 s 山石云·集 云安全建设方案如图所示。

3 c: F0 A6 J& ~! d

% b5 f" w: Q# O ~% S$ P山石云·集 云安全建设方案 4 y- o! T5 }% D; ], B

(三)中国网安:基于第三方的政务云安全监管实践1 o" Z6 [! S1 f5 Z/ @

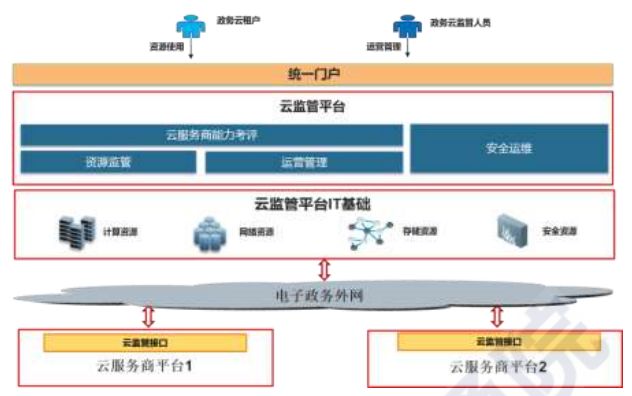

项目基于第三方监管的理念,针对多级云平台、多种云服务商、多种云平台技术路线的混合云场景,通过统一平台实现资源管理、安全管理与云平台的解耦,为政务云、大型企业等云用户提供对云服务的统一资源监管、统一安全监管、统一运营管理功能,帮助云用户解决混合云场景下的统一监管体系,符合等保 2.0集中管控、持续监管的思想,是行业内云安全综合管理、Cloud SIEM、混合云管理等的云安全热点问题的落地方案。& u e: j6 J! e# N2 g

1. 基于第三方的多云监管体系

! q9 S! h9 C' S0 _: Q( s0 J在整体架构中,云监管平台底层通过云资源适配层(接口适配)的标准数据接口接入不同技术路线的多个云服务商平台资源数据、安全数据等,支持异构云服务商,也支持汇聚下级云监管平台采集的数据和分析结果。

) D, ~6 L4 X3 h+ a) L. [: S3 m上述数据汇聚到云监管平台后,通过平台整理、关联、分析、挖掘,对上提供对多个异构云服务商平台的统一资源监管、运营监管、安全运维、云服务商能力考评等功能。上述功能,通过统一门户提供给云租户和云监管人员使用。基于第三方的多云监管架构如图所示。$ Q3 K! v7 V" a8 M- k/ K

第三方多云监管架构 第三方多云监管架构

2. 云监管能力" z G$ ?& }# M$ `5 U

云监管平台为云用户提供的主要云监管能力包括资源监管、运营管理、云服务商能力考评和云安全运维。

+ b8 E& |% B: i3 f资源监管主要提供资源运行状态监管、资源变更情况监管、资源配置情况监管、资源故障告警情况监管、资源统计分析报表及租户自身资源操作功能模块,支持全局视角、云服务商视角、租户视角、业务视角及单个资源视角等维度的监管。6 ?' Q& n! t! I7 |

运营管理将底层资源包装成标准的可度量的标准化服务对外供应。实现服务目录管理、订单全生命周期管理、用户资源占用的计量和计费、运营情况的报表统计分析等。" R! A2 ~1 ^9 O% A8 ?! ^

云服务商能力考评帮助云监管平台监管人员对云服务商所提供云服务的综合监管,由云服务性价比考评、云服务商运维水平考核及云服务商安全审查功能模块组成。

0 @- T, B7 I6 W. V6 S7 L# \. E8 X云安全运维包括态势感知、安全预警、综合运维、应急响应、硬件准入管理、安全审计功能和安全服务支撑模块,对整个政务云平台安全设备进行统一管理,对接入政务云平台的各种硬件设备做准入审批,对政务云平台进行集中安全监管。; a: k. C/ P/ y: ^; I

(四)天融信:云安全解决方案实践

( w& [# l" n& B: v I$ X) K# `0 \% V( u% ?4 Z/ Y) p

天融信云安全解决方案,是天融信云安全纵深防御思想的完美体现,采用安全资源池实现租户边界防御,融合基于无代理技术的虚拟化分布式防火墙进行东西向防护,结合 EDR 进行云主机内安全防护,通过云安全管理平台进行统一管理和云安全态势呈现,构成了从外到内多层纵深主动防御体系,全面保障政务云安全。云安全防护产品示意图如图所示。& E" M8 H9 m5 Y. P% t8 d6 f

云安全防护产品示意图 云安全防护产品示意图

统一管控: S0 F" ?0 N- d

采用统一云安全管理平台对安全网元集中管控,实现安全服务一键部署、自动激活。用户通过安全管理平台对安全网元进行集中化运维,避免大量安全设备带来的账号管理困难、运维操作复杂等难题。' Z5 {" A3 k% Q7 z

动态可视% ]3 t3 ^! F2 O# I/ s Q% u

通过运维监控大屏页面,对安全资源使用情况、业务系统安全风险进行统一展示,方便运维人员及时发现性能告警、安全威胁。/ s; n9 K' C) J7 P

按需购买

z# c) E" ^ t8 X, q安全资源池为租户提供丰富的安全网元,允许租户根据业务发展的安全需求按需购买,满足个性化防护需求,提供差异化安全防护能力。

( v# J4 A# e* D7 Z深度融合9 R7 d/ \2 u. U

资源池与上层云平台深度集成,通过云平台账户直接开通、配置资源池中的安全网元,增加使用便捷性。分布式防火墙与云平台深度融合,采用零信任、微分段模型,实现以虚机为单位的东西向安全防护。( u$ L& \5 y- ^4 s6 m

(五)绿盟:基于安全资源池的云安全服务平台实践

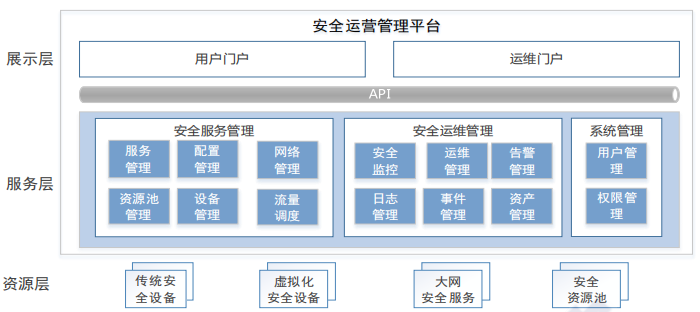

0 e& w- }2 q- M7 T% u/ p$ q. q4 I1. 总体技术实现架构+ R! g. [& t' ^: J

充分考虑云计算的特点和优势,以及最新安全防护技术发展情况,提供资源弹性、按需分配的安全能力。

# b! M$ I" a/ v \$ c 云平台安全技术实现架构 云平台安全技术实现架构

! |0 Y3 b: e" z0 }* o2 z1 O展示层:提供安全服务用户开通、使用、配置各种安全服务的门户,提供安全运维人员对云平台进行统一管理、监控的门户。

: R+ p3 {- Z @1 N: o4 ~+ S6 u服务层:是安全运营服务平台的核心,其负责安全设备管理、安全资源池的管理以及提供用户开通安全防护时所需的流量调度功能。在安全防护设备/服务启用后,还提供服务管理、配置管理、告警管理能力。同时,提供各种安全资源/设备的日志、事件、运维、性能、监控和告警管理。另外,还提供了用户账户、权限等系统管理功能。

& h; d/ K6 w, c7 T+ f& N9 [6 }- H资源层:包括了各类安全资源,如传统安全设备、虚拟化安全设备、大网安全防护服务以及专用安全资源池等。这些安全资源接收上层安全管理平台的管理,对外提供安全保障能力。

. l0 _3 k/ K/ F/ V通过此技术实现架构,可以实现安全服务/能力的按需分配和弹性调度。当然,在进行安全防护措施具体部署时,仍可以采用传统的安全域划分方法,明确安全措施的部署位置、安全策略和要求,做到有效的安全管控。9 C+ o- E0 B, @# b( k

2. 平台功能框架4 e$ @, y. f2 E; z7 o* I( t" P5 {

安全运营服务平台功能框架如图所示。

8 G& j! O2 E6 L% M# @' ]! k$ M. L9 v) s

安全运营服务平台功能框架 7 D \2 W' N. }

安全服务平台. L L: v5 M- Z. p# q+ d& i3 Z

平台用于云环境下的安全服务,可以统一管理云平台中的各种资源。平台基于安全资源池提供的安全能力以服务化的方式提供给管理员,提供管理、控制、分析、呈现功能的组件。

/ h& b$ G& o1 \3 h+ j# W. B安全资源池

" [/ b5 m- [' x+ J支持物理安全设备和虚拟安全设备等类型的安全资源,接受资源池控制器的管理,对外提供相应的安全能力。目前,安全资源池中包含了系统扫描器、Web应用防火墙、入侵检测系统等安全组件。9 _4 E8 e1 _* }9 F: S

资源池控制器 a! A1 K& e4 b J3 E

控制硬件和虚拟化的安全设备,提供安全策略管理、配置管理、安全能力管理等与特定安全密切相关的功能。根据应用场景的不同,可灵活配置和扩展。

) V: O5 a# R$ f [5 t7 B3 i日志分析系统

" l' E% J2 v3 @& H$ ^日志分析系统可以收集设备日志,实现日志的统一管理,将设备用户行为记录下来,便于 IT 运维人员进行快速分析和查询。: [& T0 I) _% s$ x- `. G

(六)亚信安全:服务器深度防护实践5 U: N- j: Z' S# x+ R3 M) Y' Y, c s

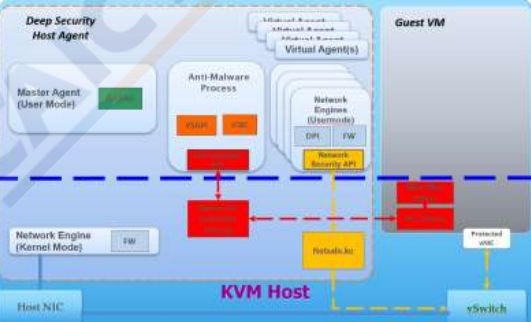

亚信安全针对云化环境提供的信息安全防护方案——DeepSecurity,通过病毒防护、访问控制、入侵检测/入侵防护、虚拟补丁、主机完整性监控、日志审计等功能实现虚拟主机和虚拟系统的全面防护,并满足信息系统合规性审计要求。9 n$ U v5 G. T. S8 M

亚信安全针对虚拟化环境提供创新的方法解决安全防护程序带来的资源消耗问题,通过使用虚拟化层相关的 API 接口实现全面的病毒防护。DeepSecurity 部署如图所示。

0 T* T3 O7 y+ N# l3 l; } DeepSecurity 部署图 DeepSecurity 部署图

亚信安全针对虚拟系统中通过接口实现针对虚拟系统和虚拟主机之间的全面防护,无需在虚拟主机的操作系统中安装 Agent 程序,即虚拟主机系统无代理方式实现实时的防护,这样无需消耗分配给虚拟主机的计算资源和更多的网络资源消耗,最大化利用计算资源的同时提供全面病毒的实时防护。1 `, c: |! ^ K8 F2 s, P# K

访问控制

6 z" U' p' U, V9 Y8 A& w: _亚信安全 DeepSecurity 防火墙提供全面基于状态检测细粒度的访问控制功能,可以实现针对虚拟交换机基于网口的访问控制和虚拟系统之间的区域逻辑隔离。DeepSecurity 的防火墙同时支持各种泛洪攻击的识别和拦截。1 S4 v0 D( ~) m# z% m% G

恶意代码防范

# h# g. @( [: a- Y亚信安全 DeepSecurity 提供全的主机恶意代码防护功能,可以防护传统恶意代码和新型的安全威胁(例如:勒索软件、挖矿病毒等)。并提供机器学习功能,对于同一恶意软件家族的变种。

/ a. S3 k, f- @, U入侵检测/防护 B; e# h3 r/ Q: v" Q

DeepSecurity 除了提供传统 IDS/IPS 系统功能外,还提供虚拟环境中基于政策(policy-based)监控和分析工具,使 DeepSecurity 更精确的流量监控、分析和访问控制,还能分析网络行为,为虚拟网络提供更高的安全性。

4 K7 ~8 f) @" @9 D" |虚拟补丁防护

' p! B5 o' E i' s# Q亚信安全 DeepSecurity 通过虚拟补丁技术完全可以解决由于补丁导致的问题,通过在虚拟系统的接口对虚拟主机系统进行评估,并可以自动对每个虚拟主机提供全面的漏洞修补功能,在操作系统在没有安装补丁程序之前,提供针对漏洞攻击的拦截。/ Y) |# R. q" I* o' u

亚信安全 DeepSecurity 的虚拟补丁功能既不需要停机安装,也不需要进行广泛的应用程序测试。虽然此集成包可以为 IT 人员节省大量时间。虚拟补丁防护如图所示。- x$ I& n9 K# w) r5 A

虚拟补丁防护 虚拟补丁防护

( Z3 K( R8 E( K0 B9 Q, T完整性审计8 x: g2 z5 D" `1 ?

亚信安全 DeepSecurity 产品可以针对系统支持依据基线的文件、目录、注册表等关键文件监控和审计功能,当这些关键位置为恶意篡改或攻击时,可以提供为管理员提供告警和记录功能,从而提供系统的安全性。/ Y f# x" ^6 t$ z' X q- D! U( E

日志审计和报表功能

4 C8 ]1 }+ G: u! }# R) R9 z" n亚信安全 DeepSecurity 提供全面的系统日志和详尽的报告功能,除了记录自身的各功能日志外,还可以将虚拟主机操作系统日志结合 DeepSecurity 自身日志进行统一的统计和分析,日志系统还可以生成符合国际相关安全规范的报表。

2 X, o: d$ S7 C& g2 u2 m) b' ADeepSecurity 通过对日志进行分析可以让管理员跟踪 IT 基础设施的活动,评估服务器数据泄密事件是否发生、如何发生、何时发生、在何处发生的有效方法。( B0 o; b- ~6 _& ?" _ ]# T

(七)阿里云:基于全球防御体系的大流量 DDoS 防护实践" d& T! H# g/ T; f7 p. O$ ]

DDoS 高防 IP 服务是阿里云自主研发、通过专用高防机房提供 DDoS 攻击防护的云安全服务。9 z# U1 @& R" |+ j2 E$ Q& b

服务针对互联网服务器(包括非阿里云主机)在遭受大流量DDoS 攻击后导致服务不可用的情况时,将攻击流量引流到阿里云高防 IP 机房,经过对攻击流量的清洗后将正常业务流量转发至源站服务器,从而确保源站服务器的稳定可用。5 v1 w9 B/ j, a7 h8 e) c# u8 T8 S' e

1. 超大规模分布式全球 DDoS 防御体系

( z9 g0 a0 q6 G% ^阿里云在全球范围内升级云盾高防网络,以提高响应速度和稳定性,防御能力近 10Tbps。DDoS 高防 IP 服务突破了现有 BGP 高防防护带宽小、购买成本昂贵等不足,相比传统静态大带宽攻击防御系统的优势体现在灵活的弹性可扩展能力,更好的网络稳定性和交付体验上。- U a+ n& y8 h

在分布式能力上,DDoS 高防 IP 服务全面升级 BGP Anycast 网络,充分利用阿里云全球清洗中心能力,采用智能调度技术将大规模 DDoS 攻击流量自动牵引至距离攻击源最近的清洗中心,同时具备多机房自动容灾的能力。高防 IP 服务也可以为非阿里云内用户提供同等能力的 DDoS攻击防御。阿里云内用户防御架构如图所示。- p' X G9 ]# |" F

5 M# T$ Q z( N8 @6 h' B. d7 E

阿里云内用户防御架构

& b& X g! _* L2. 精细化和智能化的防御机制: e, d: D, h7 n! }* Z8 g# K h; R

阿里云基于自主研发的云盾产品,为用户提供全面的 DDoS 防护服务,可以防护 SYN Flood、UDP Flood、ACK Flood、ICMP Flood、DNS Query Flood、NTP reply Flood、CC 攻击等三到七层 DDoS 攻击。 ~9 x2 t2 z! M& l$ \

除了对传统业务提供有效的防御之外,阿里云 DDoS 高防 IP 服务层支持对包括社交类 APP、交易、视频直播和智能物联网等低延迟,高实时性新业务应用的大规模 DDoS 攻击防御。. ~# B. m1 C, z# k& c. E

在传统的代理、探测、反弹、认证、黑白名单、报文合规等标准技术的基础上,结合 Web 安全过滤、信誉、七层应用分析、用户行为分析、特征学习、防护对抗、威胁情报等多种技术,对 DDoS 攻击进行阻断过滤:! K1 r* c3 p+ s

精细化。通过对 in/out 双向流量信息的分析,提供精细化、域名级别、session 级别的应用级 DDoS 防护;8 D$ T7 ] n1 e; F8 o# U* Z

智能化。摆脱传统基于统计的分析算法,引入了行为识别、机器学习算法和实践,使得防御更加高效和精准;+ A5 t3 q& F t, Y

全网威胁情报。基于阿里云安全大数据和全网威胁情报能力,针对全网的恶意 IP 进行持续跟踪,在去除掉伪造 IP 后,系统能根据 IP 信誉库自动过滤掉经常发起攻击的恶意 IP。% z( W% r: f- z4 E6 o1 v0 B

3. 防御过程和效果可视化( Z' ] v' b3 m+ f, a) G2 R1 s

安全可视化是云安全服务的关键能力,特别是在大流量 DDoS 攻击场景下,对攻击的实时监控显得尤为重要。

z5 \2 G6 e: i& ~+ t阿里云 DDoS 高防 IP 服务不断升级可视化能力,实现攻防的数据化、可视化和透明化。

l9 b' |, L5 e8 ~) S阿里云 DDoS 高防 IP 服务提供对攻击完整和详细的记录,一方面可以进行快速有效的实时分析,进一步改进防护效果;另一方面也便于后续取证和溯源,变被动防守为主动对抗。3 h9 P2 r3 ^" B& @- n( v" H

(八)杭州迪普:基于硬件设备的云数据中心安全防护解决方案

( @) d0 a5 e( r) `! I/ O% K% O迪普科技提出了以“云安全、硬实力”云数据中心安全解决方案,通过独立的硬件安全设备来解决云网络的安全问题,帮助用户构建自动化部署的安全资源池,为云网络提供全面、弹性、可编排的安全防护能力,如图所示。

6 [4 w, j0 L3 ?9 m# t 方案部署图 方案部署图

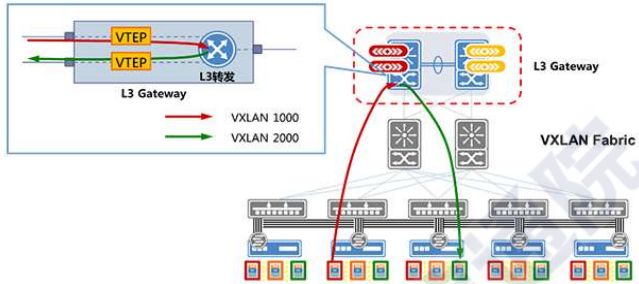

无缝对接云网络

4 J6 j/ E' v) T8 K由于在云环境下,同一物理服务器下的多租户互访默认通过虚拟交换机就能转发,并不通过物理网络设备和安全设备。

* }2 `4 K0 Y4 S1 o7 a因此在云环境中东西向安全是一个比较大的难题。迪普科技通过将安全网关与 VXLAN 技术的结合解决了这一问题。; E! \! U, ^) L. l

迪普科技 VXLAN 安全网关可以作为 VTEP(VXLAN Tunnel End Point),即三层网关,用于对 VXLAN 报文进行封装、解封装,并进行跨 VXLAN 的三层报文转发。

4 E& Y) y7 ]3 x2 _, ]在虚拟机和安全网关中,形成一个完整的 VXLAN 网络,处于不同VXLAN 的虚拟机之间互访必须经过迪普科技安全网关进行转发和控制,从而实现了对于多租户之间的安全隔离。三层网关(L3 Gateway)工作原理图如图所示。# [) a4 U9 M) l- q

三层网关(L3 Gateway)工作原理图 三层网关(L3 Gateway)工作原理图

K" L. L- Y# k" c! \+ l8 d适应多租户的安全虚拟化

* Q; P. E. k n* N迪普科技使用 N:M 虚拟化技术,将 N 台设备虚拟成一个资源池,再将资源池按需分成 M 台逻辑设备,从而实现针对不同的租户划分出不同的 VSA(虚拟安全设备),可以从 CPU、内存、吞吐量、并发连接数、新建连接数、路由协议等维度进行划分,从而实现 1 个租户、1 个 VSA、1 个配置界面的目标。

- x( [; i% p) {! V8 R自动化编排能力

, R5 K, V7 s7 ^/ p; m迪普科技的云安全网关全面支持基于 OpenStack 的云管理,用户可以像管理计算、存储、网络资源一样管理迪普的安全设备,实现真正意义上的资源自动配置管理。7 Z$ \& a( r, ?0 `% {( R( b

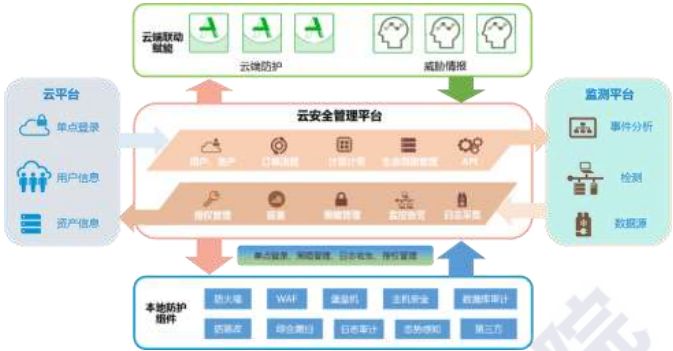

(九)奇安信:基于协同联动的云安全实践

" c* X: J {' W k U |. k奇安信云安全管理平台创新性的融合多种安全技术与云计算技术,可面向云上租户和业务提供全面、定制化的安全服务。该解决方案整体设计以“防范”为中心,基于传统的边界防御技术,提升为由“预防—防御—监测—响应”等技术形成的立体安全防护架构,深入云内,覆盖了云环境中的网络层、宿主机层、虚拟化层、云主机层、应用层、数据层等多层防护。+ @9 u1 \8 Q: \8 V% r7 H( H* B/ S, y7 j) z

云安全管理平台架构图 云安全管理平台架构图

云安全管理平台主要有以下特点:; J; e1 e) _% ^: }- L6 ?" Y

立体联动防御体系5 v% f3 _0 w( V5 S% y% H4 Q

方案遵循“发现”-“阻断”-“取证”-“研判”-“溯源”的防护体系,通过云安全威胁感知系统将原本碎片化的威胁告警、防护状态、云内资产等信息数据结构化并统一整合,并结合威胁情报进行安全预判溯源,通过实时交互可视化技术,将原来未知安全威胁变得可视可管,使安全态势一目了然,最终实现“云端、边界、端点”+“安全可视与感知”的立体联动防御体系。

, t4 K3 f3 Q, p5 c/ k2 N2 R东西向流量的微隔离

( V# V4 q, v8 Z1 D2 h以虚拟主机安全防护为核心,采用软件定义的安全资源池,通过配置 AV、HFW 和 HIPS,实现东西向流量之间的微隔离,构建主机安全防护,重点解决虚拟网络层面的边界防护、虚拟网络可视化等问题,同时实现虚拟机迁移过程的安全策略跟随。- `- s0 L! d& G2 p- P4 T& Y8 P

安全服务链编排

7 ?# r( Z; |8 f用户可根据不同业务需求部署不同的安全组件(如 vFW、入侵检测、vWAF等),按需编排服务节点形成安全服务链,在全生命周期内为应用提供安全服务。

; f& H( l" D1 E" M% h& }(十)深信服:云安全技术实践

. d$ N, a/ c3 z' ]6 o& q云安全服务链技术是深信服在软件定义安全领域的创新实践之一。

5 y) `& R, `; x; D& F云安全服务链是云计算环境下,安全产品服务化、自动化交付的核心技术,能够实现基于用户身份、业务应用类型对网络流量进行按需防护,支持根据不同业务需求将不同的安全硬件或 NFV 节点(如 vFW、入侵检测、vLB 等)按需编排形成安全服务链,在应用生命周期内为应用提供安全服务。技术原理和框架如图所示:

- C0 p% N0 w6 w: ~ 云安全服务链技术架构 云安全服务链技术架构

CSSP 将用户输入的订阅信息(如用户购买的安全组件及定义的组件顺序)和标识信息(用户五元组和 VLAN 信息),通过北向接口下发给 SDN控制器;2 b3 g j) Q: E: n4 N

SDN 控制器根据用户的订阅信息、标识信息和服务节点的网络配置(如网络设备的接口、VLAN)计算出流表(基于 OpenFlow 协议)下发给SDN 交换机;

8 R1 s2 @. d' l3 s& ]: @当来自外网的数据流第一次经过 SDN 交换机时,SDN 交换机按照定义的流分类规则匹配数据报文,并将其转发到相应的服务链,进入第一个服务节点;$ J: X$ l. i8 |: E' i7 A; i" ]2 P9 P8 U

从第一个服务节点返回到 SDN 交换机的数据流,SDN 交换机基于入端口、五元组信息或 VLAN 查询流表(基于 OpenFlow 协议),匹配相应的出端口,转发到下一个服务节点;

6 L! B8 g+ p+ u- R( X) I! E3 a数据流按照服务链定义的顺序在服务节点之间按顺序转发;- p$ n7 q0 ~+ i& L

最后一个服务节点返回到 SDN 交换机的数据流,SDN 交换机基于入端口、五元组信息或 VLAN 查询流表(基于 OpenFlow 协议),匹配服务链出端口,转发到内网;

' c0 c) G1 p" x( l! |4 |) W2 X6 W当服务节点状态发生变化时,如服务节点故障停止工作,CSSP 将检测到该变化,并通知 SDN 控制器重新计算流表,下发给 SDN 交换机完成服务链动态更新;

U5 ~9 V7 e% G- D9 _3 d! P当用户订阅信息发生变化时,如服务节点授权到期,CSSP 将检测到该变化,并通知 SDN 控制器重新计算流表,下发给 SDN 交换机完成服务链动态更新。

6 ~! L) F/ l' `7 Z' B+ j

' b$ `+ A& C+ h+ d" C( r+ j

0 `! r0 j9 ^3 y8 H: [6 Y8 B7 }- x! y未来展望 Y5 f' B. _0 U

首先,政策方面:

! ~9 Y3 S. F- e$ I* s2019 年 5 月,国家标准《信息安全技术 网络安全等级保护基本要求》(“等保 2.0”)正式发布并将于年底实施,标准新增“云计算安全扩展要求”,进一步提出不同等级云计算平台的安全扩展要求;0 L/ l6 H! G$ Y+ _

7 月,国家互联网信息办公室、国家发展和改革委员会、工业和信息化部、财政部共同发布《云计算服务安全评估办法》,以提高党政机关、关键信息基础设施运营者采购使用云计算服务的安全可控水平。

% l% |3 K' a% I( p8 F 云安全政策标准的进一步细化完善,将进一步提高云租户等对云安全的重视程度,有效带动云安全市场需求。

; S6 u' |- r4 E! x, `其次,支持多云的安全解决方案、云内东西向安全或将成为发展重点。0 B: M6 `1 }4 |

多云模式可以提供针对不同业务场景和安全需求的解决方案,降低企业上云成本,提高云计算环境的数据业务安全性以及抗灾能力。

6 L$ m, G% e8 s+ V多云的部署发展,将驱动适配多云模式的安全解决方案需求增长。随着云计算规模扩大和云中节点数增加,云内渗透威胁亦逐渐加剧,CWPP、微隔离、终端防护等东西向防护技术和产品需求日益迫切。三是云计算技术的发展将进一步推动云安全技术创新。* w8 n5 |* E1 o

近年来,云计算技术发展迅速,容器、微服务、云原生、DevOps100等新兴技术已逐渐成为云计算技术的新方向,100 DevOps:Development 和 Operations 的组合词,是一组过程、方法与系统的统称,用于促进开发(应用程序/软件工程)、技术运营和质量保障(QA)部门之间的沟通、协作与整合相关安全挑战也随之产生,容器安全、DevSecOps101等技术成为云安全领域的研究热点。6 Z! `- q# q; H# X- V% l. q

此外,随着 5G、物联网、区块链等新技术的发展,云计算环境将面临新的安全挑战,从而催生新的云安全需求。

0 x& @' |; X6 V' o注:文章内容摘自中国信息通信研究院印发的《中国网络安全产业白皮书》。0 S3 i, X$ W0 l2 D6 c$ o+ R

-----招聘好基友的分割线-----

' I$ o7 D/ U- M. P2 x 招聘岗位:网络安全编辑(采编岗)工作内容: 招聘岗位:网络安全编辑(采编岗)工作内容:

; ~1 _; L. I6 ]) e3 I/ e主要负责报道国内外网络安全相关热点新闻、会议、论坛、公司动向等;采访国内外网络安全研究人员,撰写原创报道,输出领域的深度观点;针对不同发布渠道,策划不同类型选题;参与打理宅客频道微信公众号等。岗位要求:对网络安全有兴趣,有相关知识储备或从业经历更佳;科技媒体1-2年从业经验;有独立采编和撰写原创报道的能力;加分项:网感好,擅长新媒体写作、90后、英语好、自带段子手属性……你将获得的是:与国内外网络安全领域顶尖安全大牛聊人生的机会;国内出差可能不新鲜了,我们还可以硅谷轮岗、国外出差(+顺便玩耍);你将体验各种前沿黑科技,掌握一手行业新闻、大小公司动向,甚至是黑客大大们的独家秘闻;老司机编辑手把手带;以及与你的能力相匹配的薪水。坐标北京,简历投递至:liqin@leiphone.com戳蓝字查看更多精彩内容

& M8 k' V! @7 k& N9 A7 u9 C- T: v- B! {' h

3 k7 u7 J( N% f) }: S

探索篇▼ 暗网【上】| 暗网【下】薅羊毛 | 黑客武器库| 威胁猎人剁手赚钱 | 0Day攻击 | 暗黑女主播踩雷 |嗑药坐牢重归正途 | 内鬼脑内植入

& C# }6 ~1 g9 U% b3 _2 V" F! E2 o% U, I1 g0 m4 D5 ]/ R

真相篇▼拼多多将追回“薅羊毛”订单,包括已充话费和Q币订单75条笑死人的知乎神回复,用60行代码就爬完了7 @8 U0 V1 e) [1 ?

不剁手也吃土?可能是挖矿木马掏空你的钱包) o. Z3 L2 i8 ]4 f: F* a* L

游戏黑产:我还在空中跳伞,就被人用拳头远程打死

" Y- u3 }' k7 w! `7 i. N都8012年了,英国卫生部门居然还在为“擦屁股”

) n" [% q) O" L4 {与病毒名称相似,“捏脸”游戏ZEPETO涉嫌窃听?扎心!Tumblr推AI鉴黄计划夺老司机“珍爱”我报了个税,隐私就被扒光了?黑客骗局:Ins网红落难记

# U" Z# E% A1 S7 }! F5 D1 g* M7 M8 G* j" y; m' _5 K

6 a6 H8 z6 t! M1 f

人物篇▼

' [* g5 c& a" o: p" E. {专访:“蹲坑神器”与它背后男人们不得不说的故事磨刀人王伟:我前期砸了两个亿做这套方案白帽汇的赵武摘掉了他的“帽子”|专访数字联盟刘晶晶:四年只做一个产品长亭科技陈宇森:我打破的四个质疑薛锋:我眼中的威胁情报三年之变“无锁不开”女黑客——skye

8 u1 j( A9 K, Z4 E知道创宇赵伟:怼死“空气币”李均:我眼中的黑客精神. F- l% C# A0 `0 f5 l [" g6 b& u

风宁:自由追风者 {" g/ K$ u/ m$ |: T! Y

更多精彩正在整理中…… | [tr][/tr][tr][/tr][tr][/tr][tr][/tr]

---“喜欢就赶紧关注我们”宅客『Letshome』雷锋网旗下业界报道公众号。专注先锋科技领域,讲述黑客背后的故事。长按下图二维码并识别关注

" l: w& q0 X: ~9 f, ?- s" o来源:http://mp.weixin.qq.com/s?src=11×tamp=1570503604&ver=1899&signature=qhyRl9uv-GWBFhYyJcv81-4rDJoGvmht6bnBgN0BX97vYRMIdYqiWsbsAd9ez3Ekh3IB5mTOBEqFxWT*mLUZ0oWPz*jR*YlGD2V*nxHLjDR10LOJ3DLIDFb5T88l8Wxp&new=1/ f4 u& e: }- @" I; ^

免责声明:如果侵犯了您的权益,请联系站长,我们会及时删除侵权内容,谢谢合作! |

本帖子中包含更多资源

您需要 登录 才可以下载或查看,没有账号?立即注册

×

|

|手机版|小黑屋|梦想之都-俊月星空

( 粤ICP备18056059号 )|网站地图

|手机版|小黑屋|梦想之都-俊月星空

( 粤ICP备18056059号 )|网站地图