|

点击▲关注 “CU技术社区” 给公众号标星置顶

' N% H& G% K4 k+ }更多精彩 第一时间直达 8 s# r. T6 C& b' e$ E9 h

全世界谁最有钱?他们住在哪里?手机号是什么?富豪们买了什么?想必你跟我一样好奇。; a" i. v* n) v8 z" `2 C/ ]

这些信息很值钱,这些信息也很危险。

$ | d8 e/ v, U( g) Y3 W* }) s) z最近,富豪们要瑟瑟发抖了。

0 X0 S/ |( x; U9 e# D1 x. |% f5月21日据Forbes报道,位列福布斯全球2000强榜单的Hindustan Computers Limited(HCL)在多个子域上托管的可公开访问的页面和Web界面暴露了大量的员工和商业信息。, I% `* u* }' X0 A& K* ], {+ u

+ {9 [/ a* E' c7 @- v该公司拥有200多名财富500强以及600多名来自福布斯全球2000强名单的重要客户,这也为其客户企业带来机密信息泄露的重大风险。

7 O; l& @8 s: v# B8 aHCL什么鬼?

( i8 J, ]# a0 e: a没错,上述故事中担任“坑货”公司的原型就是HCL(Hindustan Computers Limited)。这是一家印度跨国信息技术(IT)服务和咨询公司,其总部位于北方邦的诺伊达。

, V+ c! R+ W- h Y$ O9 x) `+ r

, {! i6 w" T. }( _HCL业务涉及多个领域,包括航空航天和国防、汽车、银行、资本市场、化学和加工业、消费品、能源和公用事业、医疗保健、高科技、工业制造、保险、生命科学、制造业、媒体和娱乐,采矿和自然资源、石油和天然气、零售、电信、旅游、运输、物流和酒店等等。

2 q! R; o3 I. ` Y这意味着什么?HCL内部存储了海量企业的商业信息及数据。

, U- J0 T3 W0 W3 qHCL内部数据遭泄露5 O5 L; y8 ]9 u* ]. R' v* X

OK,到这我想你已经猜到接下来要讲什么了。" o6 w1 d; O+ l4 D

根据安全评估公司UpGuard的说法,此次HCL暴露的公共数据“包括新员工的个人信息和明文密码,客户基础设施安装报告以及管理人员的Web应用程序。”1 E- C' O: X5 k8 P

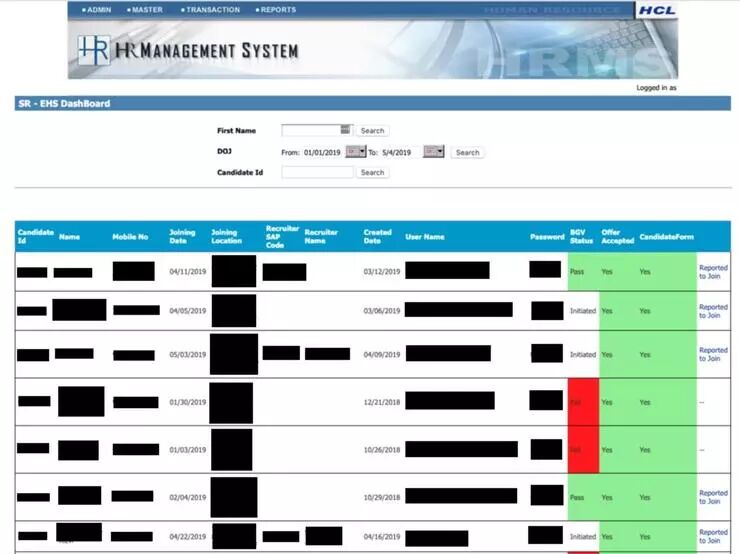

暴露的HCL人力资源管理系统 暴露的HCL人力资源管理系统

据悉,UpGuard的研究团队在5月1日发现这些被暴露的数据,当时在HCL域上检测到可免费下载并包含客户关键字的文档。文档中包含了其他可公开访问的页面以及个人和商业数据。

" `1 C5 w" L7 [* g鉴于包含泄露数据的页面托管在多个HCL子域上,并且只能通过Web界面访问,研究人员最终决定在五天后才公开信息的详细分析结果。

2 y$ ?, W1 S) n' p0 u: ]: }5月6日,UpGuard在进一步分析泄露的信息后发现了一个电子统计表,其用于管理新雇用的共364条人事记录。

- h# h+ Q5 f0 y& y7 q7 sUpGuard研究人员称,364天记录中最古老的可以追溯到2013年。而直到2019年仍有超过200条相关记录在其中,这里面有54条记录是2019年5月6日加入的新员工。. i5 k9 V2 u+ {* V

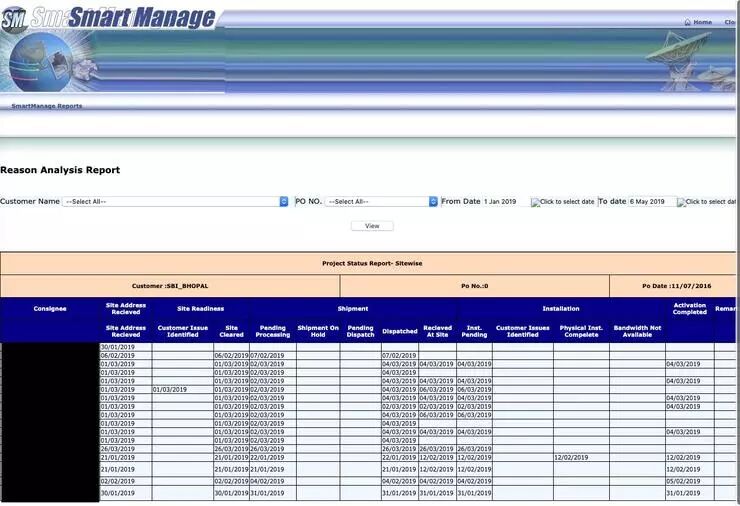

暴露的SmartManage报告系统 暴露的SmartManage报告系统

暴露的数据包括候选人ID、姓名、手机号码、加入日期、加入地点、招聘人员SAP代码、招聘人员姓名、创建日期、用户名、明文密码、BGV状态、接受的要约以及候选表格的链接。5 d, h) l7 v; I/ Z& ^7 O2 i: C0 [3 t

客户机密信息“危在旦夕”

$ j3 H$ R' i* C& X正如上面所提,通过员工通行密码,黑客能够在HLC的内部系统之间“畅游”。而最新发现表明这些风险有极大可能会波及到其客户。

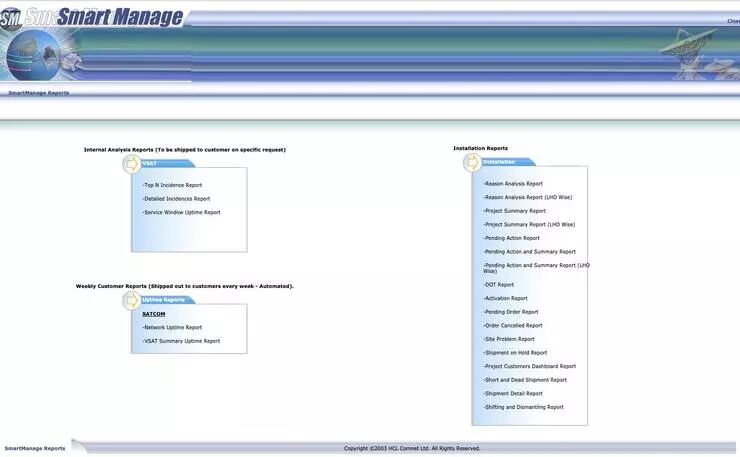

% K; {, J# ^$ K# G研究人员在其他不需要身份验证的页面上发现了更多泄露信息,这些信息中有超过2800名员工的名称和SAP代码可以被用于操控HCL内部的SmartManage报告系统查找或执行“停用”命令,以此管理全部客户的安装报告及项目数据。; Q. G; s7 }# y0 ?6 c1 h

SmartManage报告索引 SmartManage报告索引

- s; q& _1 C9 lUpGuard还发掘了一份内部分析报告数据库,其中列出了超过5700个事件记录,其中包含了大约18000个条目记录了每周的客户报告详细内容,而最早的安装报告甚至可以追溯到2016年。+ q' U( x2 Z4 B/ k! e5 q5 h- \; m, T

真高冷?还是慌!1 ]" Z; s8 d; @; K

对于上述发现,UpGuard向HCL发送了一份通知并详细说明了泄露数据的性质——两个可公开访问的页面、一个包含子域名的列表,以及向HCL的数据保护官员公开展示其业务信息。

8 y) F. G8 U7 `/ P- p2 z9 U报告发送后尚未得到任何回复。

: P) d; s% b( A7 S尽管如此,5月7日UpGuard研究团队发现其上报的数据泄露通知的一部分内容得到了保护——发送的两个页面目前都需要访问所需的身份验证,并且相对安全。然而,其他的页面则仍然没有被“纳入”HCL的保护范围内。

6 R+ Q9 }4 r4 e- M8 ^UpGuard称:“该研究人员尝试再次发送了一封电子邮件,其中包含与HCL数据相关的其他泄露数据的页面信息。截止5月8日晚间,研究人员验证并确认匿名用户已经无法访问这些页面。”- H6 B5 o( M+ f

该研究人员表示,虽然HCL没有与报告数据泄漏的公司建立任何形式的沟通渠道,但UpGuard报告得出的结论是“HCL的此次泄漏事件应该引起商业领袖们的注意,他们很可能因此被沦为下一个受害者“。

" m- w" J8 e/ T: r宅客频道得知,HCL似乎准备联合BleepingComputer发表正式声明。但外媒核实情况后,截止本文发布前依旧未收到任何回复。7 w8 g+ C! n( s# {' Z4 r

转自 | 宅客频道 参考来源:Forbes 如有侵权,请联系删除 2 y+ s) h( f" D4 Y7 R g! k

* O- V$ e1 q* W, ?" ?( i$ a6 q

( S% h% n( u. d& U: ^7 t9 T

" v2 ^4 q$ i; a' v( t* g+ [

1 W* ~$ q/ b: S% S$ t

: [$ W6 l+ V3 j+ w- b- y9 L9 h' U( `

. m* C7 z/ q P6 D$ J) z来源:http://mp.weixin.qq.com/s?src=11×tamp=1558724404&ver=1626&signature=TmxXpgFoTtLW6Kt780In7ZuhRebeEGj1UmspOI0GipKv3wlfaTx*vmRat8iCHceNwQcVOPlSPYLJzMY1vcjdQ2vk8W8BpDLP0xzoOljMgO4I9QjNMBUmMCMgcdVMFOd5&new=11 c" u- a+ t4 |( j" N9 b2 d- J" r

免责声明:如果侵犯了您的权益,请联系站长,我们会及时删除侵权内容,谢谢合作! |  |手机版|小黑屋|梦想之都-俊月星空

( 粤ICP备18056059号 )|网站地图

|手机版|小黑屋|梦想之都-俊月星空

( 粤ICP备18056059号 )|网站地图