|

|

& m, t c) ~) k% E# c- D & m, t c) ~) k% E# c- D

, ?/ r; z# q0 q7 p0 f6 _+ \ _2 `0 J

$ j4 L! O j( v# z. |

% R5 D9 a3 X4 w% x7 I

在没有对收集、保管与使用的环节做严格的法律规制之前,人脸识别技术的肆意推广,打开的就是潘多拉的盒子$ Z8 z/ S8 z3 w4 a, Y4 X) n' C0 r( p

2 ^* w7 r# e6 G/ B# [' G% b! d+ n* s/ a; t! o3 c0 [$ ^

+ X2 u' u* H8 i8 l2 H' k5 G2 M面对人脸识别技术的迅速推广,人们所表现出的平静与愉悦,大体上是因为,很多人将人脸识别技术理解为单纯的识别与印证,不觉得有什么风险。同时,除了在抓捕罪犯的场景,人们也往往没有将这种技术的应用,与到处遍布的摄像头关联起来,或者是下意识地将自己视为是监控的例外。

6 S+ n3 D9 y* K" k3 O! C; C( Q0 q% N3 n4 I$ o" p. ?! k- Y

' Z! J4 u0 c Q P/ v R0 b

从此种意义上来说,人们普遍的并不为意,以及接受这项新技术时的平静与愉悦,多少有些陷于盲目,并不知晓自身所处的真实境况。1 i+ B/ j* [$ n. m G2 R& C

+ v. [5 l5 ~& @9 D0 x

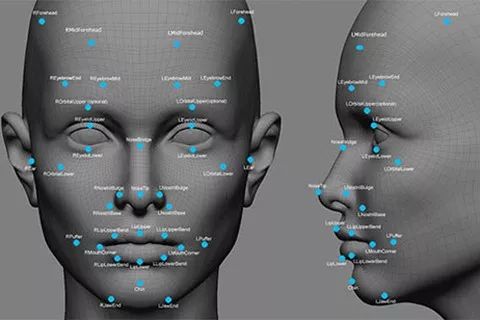

3 e2 u5 X( c: H- q$ Z" J将人脸识别技术理解为单纯的识别与印证,是一种重大的误解。实际上,这种技术不仅用来抓取个人的面部生物信息,并与既有数据库中的相应数据相比对。它还能进一步追踪到个人的身份信息、日常的行踪轨迹、人与车的匹配、亲属关系的匹配以及经常接触人员的匹配等。这是它与遍布各处的摄像头相配合的结果。而这一切,只取决于掌控之人想不想使用。

# s& c& i. Y1 `1 j+ w1 F

- Q6 f0 }4 c+ t9 k4 P ]( j. b! L' _- Y* @' Z% ]3 {& ]2 t

5 R6 R& F, x8 }& m5 h$ w2 d) I

5 W, [* E( U+ e! J- J9 d

& Z* }# _, g! T. }2 j& R6 ?+ {$ }, Y, ]# x) I1 }: d

8 T. ~# ^7 i- F$ ]0 E1 J& B% V) e2 r; x7 q% q+ q$ y# G

1 B$ t( e4 v$ s5 h6 R3 i$ o

人脸识别的技术,能够在人们根本没有感知的情况下,远距离地抓取与记录相应的数据。根据《中国新闻周刊》的报道(《人脸识别十字路口:脸的恐慌》),有专家称,中国人每天要暴露在各种摄像头下超过500次。所以,不用怀疑,只要开始使用人脸识别技术,就始终有一双眼睛随时紧盯着你我。成为透明人一样的存在,不是出于想象,而就是活生生的现实。; X/ d7 R' p& b, x' G: Y6 Q8 m

8 D6 D3 w2 w3 w1 B, ]

# Q4 W8 D+ ]7 Q; ]然而,面部的生物数据明显属于个人信息,即便按现在的法律规定,人脸识别的收集环节也涉嫌严重的违法甚至犯罪。因为很多场合对个人面部数据的获取,根本没有征得被收集人的同意,难以认为是依法取得。0 D( \* c7 V0 @0 M$ \' i6 e0 o

3 G9 w3 j) S$ D* L/ f# Q4 M) J& H) B9 d" E

, z8 p6 l/ J, k% P/ r1 }2 _& Q; {

k8 v; h$ e3 e3 }! [1 s

" S. W8 U1 t( L; _, [5 T4 z, {' P9 X. {6 j( {3 K9 s: ^. }% k

从政府角度,人脸识别不失为便捷的技术工具,为安全需要,尽可能做出严密的防控。在资本的维度,从事研发推广的企业,接近疯狂地拓展业务,是为了尽快提升自身的市场估值与利润。1 k( ~6 n8 R* k# y8 u( R+ u

( \0 U$ o8 N5 @, C) r: i# r% h6 U8 e! U$ q0 Z) v) Y! L6 v5 |

不得不说,正是二者的亲密合作,人脸识别技术跑马圈地,得以像洪水一样势不可挡。由于对如何收集、保存、传输、使用与处理数据,以及是否允许出售或提供给第三方,能否放在网上等,现行法律并未做任何的介入,这就使得应用场景的大肆扩张可能引发的风险,也呈几何倍数地增长。这不只是细思极恐,根本就是不敢想象。, R: g; q- U3 T" k" Y

* X9 o- i2 P- W, H$ v9 m# C4 U8 O' [

: Z) c* E/ n; M8 T0 W对此,我们或许可以提出这样两点质疑:第一,抓获违法犯罪分子,难道是我们这个社会的首要任务?第二,资本追逐利润,难道不需要顾及起码的社会责任?

6 j- T% u1 q* p. U3 N3 n4 H4 L" a" _

- r$ m4 s- ]! ]4 B& Z& M; ~, [; d. v& H6 j……; {+ ]! J' ?' @. k. R

" _9 `) J* m* W& o) I. b3 f% F7 @$ t& n( {: M+ g/ c3 a

本文改写(或引用)自新闻原创付费阅读网站“财新网”。* R% i4 j8 J- F6 X* ?

如有意阅读全文,可点击左下角,或订阅财新通畅读本号&财新网全部文章。# L+ ?/ U% \5 K: P. Y- V

* h+ W" k1 `- C( W# Q$ F/ v- g

$ B7 }! T) }- w/ ?8 C( y9 K0 v# P. b* K' p& b2 ]( ?% L

来源:http://mp.weixin.qq.com/s?src=11×tamp=1572935404&ver=1955&signature=yZhWQeaujhdloo1FDt4Sw57PzBgevbEWCA1pKrA3wTrBsxs*Nbw3noqKceRgnaxiww9qNx5VBIJNAhxVdKgJ1KOgXVO6URUlvGTvyPbKKoSNrVwaDcKUt*tEnbRAGeqQ&new=1

& t! t; u' E: F' k0 \; L) D% y免责声明:如果侵犯了您的权益,请联系站长,我们会及时删除侵权内容,谢谢合作! |

本帖子中包含更多资源

您需要 登录 才可以下载或查看,没有账号?立即注册

×

|

/6

/6

|手机版|小黑屋|梦想之都-俊月星空

( 粤ICP备18056059号 )|网站地图

|手机版|小黑屋|梦想之都-俊月星空

( 粤ICP备18056059号 )|网站地图