前言; w7 c# ]8 p: Z& m/ G* C+ p) i6 [5 f+ x

/ o0 z- y! ?/ a9 _ V9 O2 n[color=#333333 !important]这篇文章主要说的是我在这次内部测试的任务中,如何一步步获取应用系统最高权限,总的来说,是各种小漏洞的组合拳。因是内部系统,所以打码稍微严重些。

" k7 E; a* y" ]0 a正文3 D/ w$ M/ b7 \ @7 S

5 {" x& D _) Z0 d2 O) ~

[color=#333333 !important]在兴(suo)致(ran)盎(wu)然(wei)的某一工作日,突然接到领导的指示,要对内部的运维平台进行渗透测试。

+ e8 v& Z. _: N' [9 ]% q[color=#333333 !important]

[color=#333333 !important]在收到消息的第二天,我精(wan)神(ban)抖(wu)擞(nai)的开始了我的工作。要到测试地址后,我一看,卧槽,果然不出所料,只有一个登陆框。

K: Q7 ^, N' n R4 o[color=#333333 !important]

: U L" ] Z* T[color=#333333 !important]对于这种系统,我在心里告诉自己,不要慌,办法总比困难多,随便找两个低危漏洞交差了事,并且又想到,这是生产系统,全国几十个分公司都实时在用,可不能搞瘫痪了,最终我说服自己不扫描、不测影响业务的漏洞,这样一想,我心里立马更坚定了只找两个低位漏洞交差的想法。我果然是聪敏人!!

3 F9 [7 u; t) P开始! g3 L- K% w3 b9 e

( z( K6 V ~$ O: s0 Q0 e

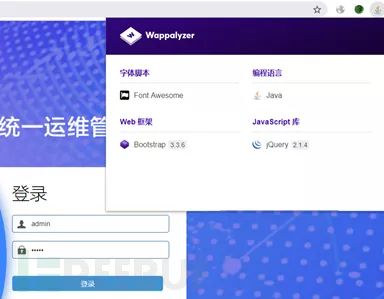

[color=#333333 !important]好的,接下来我就简单的收集了些信息

# m/ o! l% h) F[color=#333333 !important]首先用google插件wapplyzer,查看了当前系统的信息

$ |; n1 u. z+ W3 y4 Q8 C+ \[color=#333333 !important]

[color=#333333 !important]为了不被防火墙拉黑,nmap简单的跑了一下,就是探测一些常见的端口,看看管理员有没有部署一些用于测试的垃圾站。。。。结果可想而知。) f0 v. K" L; `. X

[color=#333333 !important]

9 g [6 s% U% ?, X/ g[color=#333333 !important]还跑过系统目录,钟馗也看了下等等,没什么有用信息,就不贴图了。( E( x3 E" x3 \4 l* J/ S

[color=#333333 !important]看来确实要对主站完全手工了,只能打开神器burp分析数据包,尽量挖一些逻辑上的漏洞。' O8 h* |( Y* u$ c/ s' v

[color=#333333 !important]我看了登录框,没验证码,首先想到的肯定是对admin账号先爆破一波。然而:当我输入几次登录信息后,发现用户名密码错误提示是一样的,且有5次错误锁定策略,那肯定就不能直接进行爆破了。! C# m, r2 V4 ~1 `4 x* d# _9 i

[color=#333333 !important] m! J1 ]9 V4 S$ `: j m! J1 ]9 V4 S$ `: j

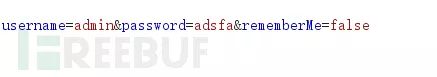

[color=#333333 !important]接着看网页源码也没什么有用信息,但看包竟然是明文传输的,这种情况下,采用单次撞库是最合适的手段。0 J4 `/ s2 N- y$ t# d

[color=#333333 !important]

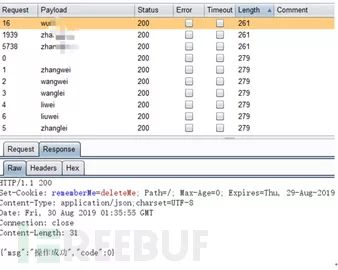

. P& E# ^% f3 }' ]0 s& Q" ~[color=#333333 !important]接下来就是祭出burp,抓包,撞库,用topname10000进行撞库,幸好没用tonname500,要不然可能就凉了

2 r( D' L M5 S; u: o( o[color=#333333 !important]

[color=#333333 !important]运气不错啊,一万里面总算还有两个成功的,看来后台的弱口令总是会有漏网之鱼。

) s1 Z( O& b7 {5 U# Q/ a[color=#333333 !important]到这,我觉得我的工作已经算是超额了,可以交差了。但想着将要面对领导那慈祥的眼神,我只能瑟瑟发抖的再接着往下测。 @2 Q0 k( F/ O' g9 ~

[color=#333333 !important]登录wu**这个账号到系统里面,发现这个账号权限很低,不行,满足不了自己的需求,再尝试登录另一个账号,苍天有眼,竟然有新建账号的权限,看来是个当官的了。。。

& n5 ?( J6 r' e9 C2 B) ~[color=#333333 !important]

[color=#333333 !important]接下来就是对账号新建功能一系列的尝试,过程就略了。。。。只说结果。

- _# v- _* @7 e6 s+ b4 |% d[color=#333333 !important]在新建账号发现在选择角色处,某一个角色权限竟然比自己使用的账号的权限还要高,果断就建了一个账号systemtest。+ s2 g4 l8 _4 }. f3 i1 B% l

[color=#333333 !important]

- M% G X9 L- I[color=#333333 !important]然后再登录systemtest发现,有更多的模块,而其中一项竟然是角色管理,而这个角色管理可以新建一个角色,并且新建角色尽然可以选择拥有所有模块的权限,以我的作风,那必须立马盘它。8 y& d1 d7 z' q. ]* x

[color=#333333 !important]

( t( _# Z1 S/ P" _; C! T& h[color=#333333 !important]到此,感觉到浑身充满了力量,这么容易就拿下了最高权限?迫不及待的我立马新建了一个角色,一个账号systemtest2,登录。。。: x6 H8 P4 l6 ~- i

[color=#333333 !important]

6 z6 N) L7 x) e; k1 T! y+ p0 c[color=#333333 !important]噗。。看到这画面,我就蒙了,现实果然给了我一个狠狠的耳刮子,这个权限竟然只有某一个分公司的最高权限,而不是系统总部的最高权限,这可不行,都到这了,一定要拿下总部的最高权限。

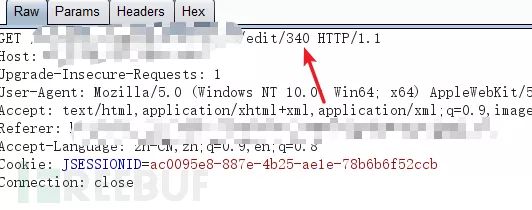

; t0 Z3 c6 @5 Y7 e: s[color=#333333 !important]接着,我又开始目的性很强的功能分析与寻找,其实就是胡乱点击,过程就略了…..最终我在查看用户信息的时候发现,发现一个很有特色的参数,而这个参数很像用户的ID值

' t! p! c; Y: e[color=#333333 !important] 1 [3 J* `! x* f1 T% ^+ [ 1 [3 J* `! x* f1 T% ^+ [

[color=#333333 !important]以我的聪(cai)明(shu)才(xue)智(qian)立马感觉这参数有戏,果不其然,我一访问,就感觉发现了新大陆一样

4 b3 ]. i1 e [[color=#333333 !important] 7 i* Z- E% c9 @1 Q! R 7 i* Z- E% c9 @1 Q! R

[color=#333333 !important]遍历340这个值,就可以直接修改个人信息啊。然后我经过测试,顺利的发现了admin账号的信息

1 _5 G& [, z. A/ j9 K1 { u[color=#333333 !important]

6 q) C, l2 I* N3 k* ~[color=#333333 !important]到了这一步,我就要举一反三了,既然可以修改用户信息,那是不是也可以越权修改用户密码呢?带着这个疑问,我直接到修改个人密码功能的地方,果然可以越权访问修改密码的URL。。

! z' ?4 ]+ A4 Q0 `* Q3 R[color=#333333 !important] # z1 S/ ]" M& f! f! Q' K( @) }7 d: L # z1 S/ ]" M& f! f! Q' K( @) }7 d: L

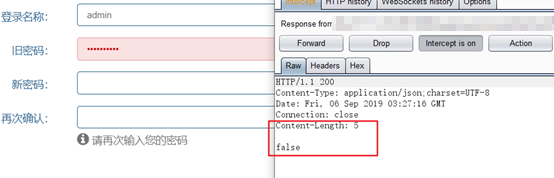

[color=#333333 !important]接下来就是要必须解决旧密码的问题,只能去尝试是否可以绕过,没办法,只有抓包分析了。, `$ C% ]) x. E" t& t! n$ h

[color=#333333 !important]咦。。。当我在输入旧密码后,准备输入新密码时,系统竟然会先对旧密码进行判定,我就在想这很可能可以绕过旧密码验证

) ]- G/ e: J- t1 Z' K+ {# j[color=#333333 !important]

: A# J5 m& [- K- M. I[color=#333333 !important]我马上进行了抓包,果不其然,判定条件就以true/false来判定的,到了这,我感觉我要成功了,有点开始飘了,看来可以交差了。我把response结果改为true,长度改为4,果然成功绕过了验证。哈哈….& ~) i. W* m; c2 p1 |

[color=#333333 !important]

Q' t' i8 v3 |4 K1 O[color=#333333 !important]那接下来就一切顺利了,修改了admin密码,并成功登陆,看到了所有分公司的数据。。。。。。。

, n* S: K k" _- l5 n. Q3 l[color=#333333 !important] - g$ X. D* [' U) m - g$ X. D* [' U) m

[color=#333333 !important]至此,就一切结束了,可以交差了。

9 O: Y, [4 Z7 Y1 |+ S[color=#333333 !important]测试的工作嘛,到这就结束了,至于拿shell,后渗透这些什么的,就再慢慢弄算了。。先把报告除了再说。

$ E$ U/ H, ]) w1 ~, ?结语( S+ h" U5 ]$ h) @9 z4 ^

( w5 n |8 W( _& n[color=#333333 !important]拿下系统的最高权限并不是仅仅单靠某一漏洞,而是靠的各种小漏洞的组合拳,首先是明文传输,这就有了撞库的机会,然后是有弱口令,撞库才会成功,然后功能设计上也有缺陷,低权限的账号怎么能新建高权限的账号呢?设计者这就应该挨板子了,再然后才有越权访问admin信息,再有原密码的绕过,这一系列小漏洞单独来说不严重,但一旦结合起来,就出现了很严重的安全事件,在进行安全防护工作时,应尽量考虑周全,任何一个弱点都可能成为黑客的突破口。6 a( T2 n) T% m; l( @

[color=#333333 !important]*本文原创作者:jin16879,本文属FreeBuf原创奖励计划,未经许可禁止转载

" K4 V( {# f; ^' S: {& }$ [ / y$ T9 e4 E% C, h; x. y, [7 E / y$ T9 e4 E% C, h; x. y, [7 E

精彩推荐

6 P( ]7 p( y6 O+ ]% ^ ( y/ C8 z5 u* r: @$ _# t t _ ( y/ C8 z5 u* r: @$ _# t t _

: p* M) m5 x0 b5 M- Z

6 G7 w; e7 y! P( _/ K$ ?9 }/ R; u& `: J& ~

8 u1 |" @) s! S3 G

% L8 P; d7 r: D! i4 D8 ]+ k9 o' a来源:http://mp.weixin.qq.com/s?src=11×tamp=1568725204&ver=1858&signature=DxJVEBSwOthYKl*uBSD3zgNSK1sAzJafqmvmUeqFNMujmJXWZUpUnY2b*l2RcPqdf52-nadXzBAqh*TwTm1cLX-AomPN2watgbpYzoHVMxp4P1Ax7M*5F3kLSuq5mFjP&new=1

$ j5 Y) q( Z) h! e免责声明:如果侵犯了您的权益,请联系站长,我们会及时删除侵权内容,谢谢合作! |  /6

/6

|手机版|小黑屋|梦想之都-俊月星空

( 粤ICP备18056059号 )|网站地图

|手机版|小黑屋|梦想之都-俊月星空

( 粤ICP备18056059号 )|网站地图