|

|

网络罪犯利用加密挖矿恶意软件盗用计算资源牟利。早在2017年,已经观察到他们如何应用无文件技术使检测和监测更加困难。

; Q: A$ o$ Z0 R8 g- O8月观察到一个名为ghostminer的无文件加密货币挖掘恶意软件,该软件利用无文件技术和windows管理工具(wmi)。还观察到GhostMiner 变体修改了被Mykings、PowerGhost、PCASTLE和BuleHub等感染的主机文件。8 w8 p' g/ P$ y, F+ V! v. C

GhostMiner细节 ghostminer使用wmi在受感染的计算机中执行任意代码并保持持久控制。

' r: H) |2 r7 q0 V

$ \" T' t( v$ J% l- P8 ~$ m o- # q% f/ ~" l, s7 a9 Z2 H

+ ^- Z( I! s: M2 F& A

1 ~4 A+ k8 R& z" r, |- : N2 F. _8 |+ N$ h3 }2 g9 U

a/ K0 v* s0 V \/ \, D- ; E& P0 `5 O. }) ^9 f

- ! [9 K" o7 {0 y. R6 V

- / J2 t" m5 |* w

- ( i! @; X* X. i3 H( Q6 k; S

8 e9 I5 X: t1 V1 h0 K1 L

% r1 C+ K& m6 t- B

2 D( y" ^9 n# I' O3 p6 Y- + ?' j& q' V$ T. e- \3 i

Event Filter\\.\ROOT\subscription:__EventFilter.Name=”PowerShell Event Log Filter”EventNamespace : root\cimv2Query : SELECT * FROM __InstanceModificationEvent WITHIN 3600 WHERE TargetInstance ISA ‘Win32_PerfFormattedData_PerfOS_System’QueryLanguage : WQL

9 f( D( k! V2 WFilterToConsumerBinding\\.\ROOT\subscription:__FilterToConsumerBinding.Consumer=”CommandLineEventConsumer.Name=\”PowerShell Event Log Consumer\””,Filter=”__EventFilter.Name=\”PowerShell Event Log Filter\””Consumer : CommandLineEventConsumer.Name=”PowerShell Event Log Consumer”Filter : __EventFilter.Name=”PowerShell Event Log Filter”Event Consumer\\.\ROOT\subscription:CommandLineEventConsumer.Name=”PowerShell Event Log Consumer”CommandLineTemplate : C:\Windows\System32\WindowsPowerShell\v1.0\PowerShell.eXe -NoP -NonI -EP ByPass -W Hidden -E GhostMiner在根目录默认命名空间中安装名为“powershell command”的wmi类。这个wmi类包含entries命令和base-64编码函数的ccbot。

) |+ j6 h7 h4 a当触发eventconsumer时,它将从已安装的wmi“powershell command”对象的command和ccbot中读取条目。

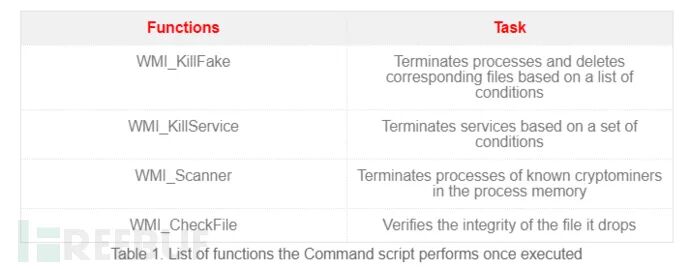

; G1 ^+ Q. G$ b- B执行命令脚本时,将执行以下操作:$ ] J: G6 i$ ?7 X

8 Q& H: x9 k# a/ D. a( K 8 Q& H: x9 k# a/ D. a( K

除了上述功能外,命令脚本还有一个wmi_killer函数,该函数终止正在运行的进程,并删除与恶意软件系相关联的计划任务和服务,例如:

' ^( A% S! Z( Y! I1 U[color=#777575 !important]1.Mykings4 v. S9 h3 a& K3 m

[color=#777575 !important]2.PowerGhost& {2 i6 G% u$ X# g& Z

[color=#777575 !important]3.PCASTLE

8 p2 H, l+ E$ P0 i1 Q' [ O[color=#777575 !important]4.BULEHERO

, i, G, K' D$ S7 v0 `2 T- q[color=#777575 !important]5.其他一些恶意软件家族使用的通用malxmr变体,例如:BlackSquid

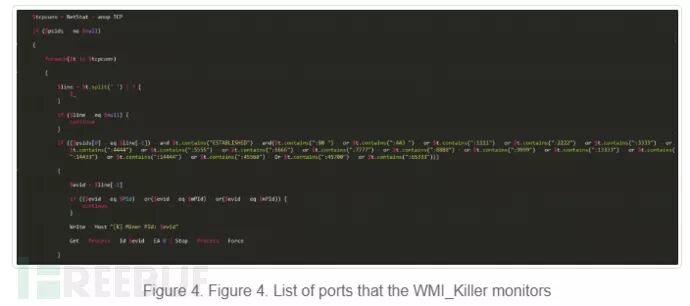

, M% N0 [ K* }# F* ]# c wmi_killer还终止使用挖矿恶意软件常用端口列表的tcp通信。" C3 f, U! e" L2 m, Q

8 E0 i, Y4 s* l9 z, }+ F6 `, B" b 8 E0 i, Y4 s* l9 z, }+ F6 `, B" b

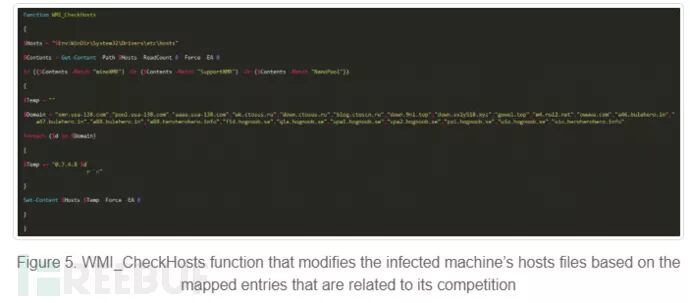

另一个命令脚本函数wmi_checkhosts能够修改受感染计算机的主机文件。

0 B( m: d' a* }3 \$ L* U- G( G

2 o" D& B, y, W7 m' `! [) U同时,ccbot使用两个ip地址,即118.24.63.208和103.105.59.68作为c&c服务器。它使用rot-13、base-64对send命令进行编码。后门通信仅在上午12点到5点之间启用。它每隔30秒使用“/update/cc/cc.php”连续尝试连接到上述IP地址。4 p' W: b. |# \4 n' K

除了command和ccbot,“powershell_command”类还包含以下对象:6 j+ s' o& B; F8 R9 p1 z) e' v% ^

" q! u" T. q+ o( X8 M' g

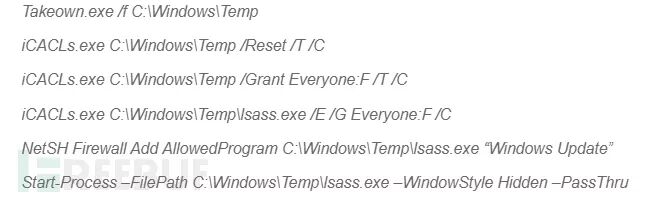

Miner是一个64位的有效负载,在对命令进行解码和执行时丢弃。但是,在删除之前,ghostminer会确定根驱动器上的可用磁盘空间。如果可用空间小于1 GB,则会减少10 MB大小的负载。然后ghostminer将追加2130字节的随机值,该文件将保存为C:\windows\temp\lsass.exe。

1 H y) u; i8 S+ x' O恶意软件随后将执行以下命令:

, u, h* e5 x7 [/ V( c 2 \3 \4 G3 \* g; {0 w, K 2 \3 \4 G3 \* g; {0 w, K

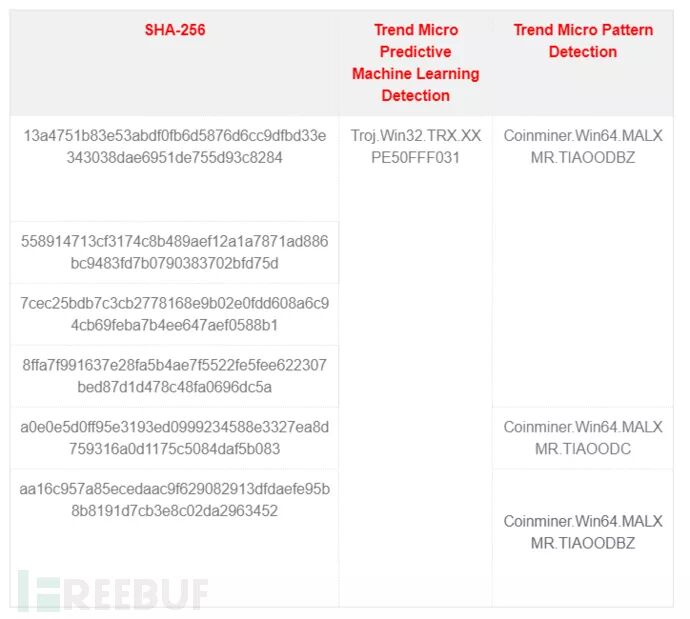

IOCs8 D3 w* A% q" o O" r8 U* J3 g

/ D9 O5 U6 H) G! h! W" D0 D7 J; A

9 _6 a% M4 E" ?" N5 L*参考来源:trendmicro,由Kriston编译,转载请注明来自FreeBuf.COM

( V& w6 w2 r5 H4 q: a% N! m

5 ^! ?1 y7 v# y0 B& R. Z8 e精彩推荐

7 f0 c! X W8 [9 q6 i$ s . C, ]: H+ r% Q! R9 Y. O* W . C, ]: H+ r% Q! R9 Y. O* W

7 t* R% u; `; j0 j6 S, | 7 t* R% u; `; j0 j6 S, |

6 D& O( ]3 W6 w, @' K. F) k* W 6 D& O( ]3 W6 w, @' K. F) k* W

3 q4 a: m- H" @% l# m   4 R7 s) ]- ~* |4 @* W" s 4 R7 s) ]- ~* |4 @* W" s

! I, ^ w7 _" Y2 e/ }, _3 k

来源:http://mp.weixin.qq.com/s?src=11×tamp=1570195804&ver=1892&signature=h4uIyhGytIN6WtkJO-hWkhyEyBzDoFa3qBdzUSYzrKD0GO84DefrPWz0RtugdXrTqZKaKAV8fY20ZEjTlTMWK0sm5EjYjONwIYHa3IDwbpXgU6kAFW-MbyBsXqG2B-5c&new=19 x$ S" S, u4 K

免责声明:如果侵犯了您的权益,请联系站长,我们会及时删除侵权内容,谢谢合作! |

本帖子中包含更多资源

您需要 登录 才可以下载或查看,没有账号?立即注册

×

|

/6

/6

|手机版|小黑屋|梦想之都-俊月星空

( 粤ICP备18056059号 )|网站地图

|手机版|小黑屋|梦想之都-俊月星空

( 粤ICP备18056059号 )|网站地图